Аутсорсинг информационной безопасности. Рост рынка, преимущества, выбор исполнителя, комментарии экспертов

ICT-Online.ru: Насколько растет рынок аутсорсинга ИБ? Какие предпосылки у этого роста?

Сергей Пыжик, первый заместитель генерального директора Infosecurity (ГК Softline): Рост рынка аутсорсинга информационной безопасности в России не просто отражает глобальные тенденции, но и носит уникальный локальный характер, обусловленный особенностями российского бизнес-ландшафта.

Сергей Пыжик, первый заместитель генерального директора Infosecurity (ГК Softline).

Фото: Softline

Ключевой особенностью здесь является не только дефицит специалистов, но и отсутствие универсальных решений, которые могли бы учитывать специфику отечественных инфраструктур и законодательных ограничений. Многие компании сегодня сталкиваются с тем, что внедрение внутренних систем безопасности оказывается дороже и сложнее, чем кажется на первый взгляд. Особенно это характерно для малого и среднего бизнеса, где ресурсов на собственные ИБ-отделы просто нет.

С другой стороны, важно учитывать культурные изменения внутри компаний. Если раньше к аутсорсингу относились с недоверием из-за страха потери контроля над процессами, то теперь безопасность стала восприниматься как сфера, требующая постоянной адаптации и экспертизы, что делает аутсорсинг логичным выбором.

Ещё одна уникальная деталь – это эволюция роли ИБ-команд. Для многих организаций переход на аутсорсинг связан с желанием не просто передать задачи внешнему подрядчику, но и использовать его опыт для трансформации своей внутренней культуры безопасности. В результате компании начинают рассматривать аутсорсинг не как временную меру, а как стратегическое партнёрство.

Не стоит забывать и про экономические вызовы. В условиях, когда бизнесу приходится постоянно пересматривать бюджеты, аутсорсинг становится инструментом гибкости. Компании могут масштабировать услуги под текущие задачи, не неся фиксированные затраты на штатных сотрудников и инфраструктуру.

И, наконец, нельзя упускать из виду геополитические факторы. Изменения в глобальных цепочках поставок и доступе к иностранным технологиям заставляют компании пересматривать подходы к безопасности и искать локальных партнёров. Это создаёт новые ниши для аутсорсинга, особенно в тех секторах, где соблюдение норм и требований регуляторов критически важно.

Таким образом, рост рынка аутсорсинга ИБ в России обусловлен не только очевидными причинами вроде нехватки кадров, но и более глубокими изменениями в подходах бизнеса к безопасности, культурным трансформациям и геополитическим реалиям.

Тарас Дира, директор центра сервисов информационной безопасности STEP LOGIC: По нашим ощущениям рынок аутсорсинга ИБ в России растет на 15-20 % год к году. Одна из причин, почему компании передают задачи информационной безопасности стороннему поставщику, — сокращение затрат, рост экспертизы и эффективности. Этому тренду способствует и ситуация на кадровом рынке — эмиграция высококвалифицированных ИБ-специалистов, а также желание соискателей работать в аккредитованных ИТ-компаниях, которые предоставляют льготы и выгодные условия для сотрудников.

Тарас Дира, директор центра сервисов информационной безопасности STEP LOGIC.

Фото: STEP LOGIC

Владимир Баланин, директор департамента информационной безопасности Айтеко: Безусловно, рынок аутсорсинга услуг информационной безопасности растет, и мы это видим на примере нашей компании – доля услуг, связанных с аутсорсингом и сопровождением систем ИБ, начитает превосходить проектную деятельность. Связано это в первую очередь с тем, что сама сфера ИБ «усложнилась» и стала более комплексной. Так, современная компания должна создать, поддерживать и улучшать 20+ ИБ-процессов. Это колоссальный объем информации, которую требуется обработать, превратить в знание и использовать. А держать большой штат специалистов с качественными и высокими компетенциями могут позволить себе далеко не все. Да и в целом ощущается кадровый голод – прошли времена, когда можно было нанимать «специалистов во всём», настали времена узкоспециализированных профессионалов.

Владимир Баланин, директор департамента информационной безопасности Айтеко.

Фото: Айтеко

Дмитрий Заболотный, продакт-менеджер направления информационной безопасности компании «Онланта» (группа ЛАНИТ): Рынок аутсорсинга информационной безопасности демонстрирует рост вместе с рынком ИБ в целом. Мы видим это на своём опыте, анализируем рынок, конкурентов и изучаем отчёты исследовательских агентств. При этом получить точные данные сейчас сложно, так как многие компании закрыли свою отчётность.

Дмитрий Заболотный, продакт-менеджер направления информационной безопасности

компании «Онланта» (входит в группу ЛАНИТ).

Фото: группа ЛАНИТ

Основные драйверы роста аутсорсинга информационной безопасности такие же, как и для рынка ИБ в целом:

- дефицит квалифицированных специалистов в области ИБ,

- необходимость замены зарубежных решений на отечественные,

- ужесточение требований к защите данных.

Раньше многие компании не обращали внимания на информационную безопасность и действовали по принципу прецедентов, думая: «Да кому нужен наш бизнес». Но с ростом киберугроз ситуация изменилась. Всё чаще компании становятся жертвами злоумышленников, которых сейчас не интересует ни размер бизнеса, ни возможность заплатить выкуп. Большую роль для хакеров играет медийная составляющая – на первый план выходит способность противостоять самым распространённым атакам. Это подталкивает компании повышать свою защищённость, и аутсорсинг становится привлекательным вариантом для быстрого улучшения ситуации.

Кристина Хренова, руководитель отдела консалтинга информационной безопасности компании «ЛАНИТ-Интеграция» (группа ЛАНИТ): Сильный рост рынка аутсорсинга информационной безопасности начался в 2022 году на фоне прессинга со стороны злоумышленников и нехватки собственных ИБ-компетенций у компаний. Например, если сравнивать 2021 год с 2022 годом, то выручка аутсорсинговых ИБ-компаний выросла более чем на треть. В свою очередь, в 2023 году рынок аутсорсинга ИБ рос в два раза быстрее, чем рынок ИБ в целом.

Источник: группа ЛАНИТ

На данный момент существует несколько взаимосвязанных предпосылок для роста рынка аутсорсинга ИБ в России. Например, частота и организованность кибератак на российскую инфраструктуру. Для нейтрализации подобных угроз необходимо набирать в штат большое количество высококвалифицированных ИБ-специалистов. Однако сейчас рынок труда перегрет, и наблюдается их нехватка. Кроме того, постоянно вносятся изменения в законодательство в области ИБ, и компаниям зачастую не хватает ресурсов, чтобы учитывать все изменения для поддержания эффективного функционирования системы обеспечения безопасности данных.

Рынок аутсорсинга ИБ предлагает различные услуги, однако самыми популярными и востребованными среди заказчиков стали мониторинг событий безопасности (внешний SOC-центр), управление защитой веб-приложений (WAF), защита от утечек конфиденциальной информации (DLP-системы), а также контроль защищенности внешнего периметра инфраструктуры компании.

Сергей Полунин, руководитель группы защиты инфраструктурных ИТ-решений компании «Газинформсервис»: Рост рынка аутсорсинга — это необратимый процесс, который происходит сейчас фактически во всех странах и на всех континентах. Это обусловлено тем, что, с одной стороны, число киберугроз растёт и они становятся всё сложнее и изощрённее, а с другой — везде ощущается дефицит квалифицированных кадров. Компании, даже очень крупные, чисто физически не могут держать у себя команду экспертов-супергероев. С другой стороны, растут регулирующие требования к защите данных от государственных органов. Они обязывают отдельные организации соблюдать высокие стандарты ИБ, что сделать самостоятельно они не в силах. Всё это обеспечивает рост рынка управляемых услуг ИБ на 10-15 % ежегодно

Сергей Полунин, руководитель группы защиты

инфраструктурных ИТ-решений компании «Газинформсервис».

Фото: «Газинформсервис»

Максим Деев, технический директор ARinteg: Рынок ИБ-аутсорсинга в 2023 году в России продемонстрировал впечатляющий рост, превзойдя ожидания аналитиков. В ближайшие годы он будет расти опережающими темпами по сравнению с тем, как будет развиваться весь рынок ИБ, поскольку компании осознают важность обеспечения безопасности своих данных и инфраструктуры. Ключевые факторы, способствующие этому росту: рост угроз безопасности, острая нехватка квалифицированных кадров, при этом компании видят экономическую эффективность от привлечения сторонних специалистов.

Максим Деев, технический директор ARinteg.

Фото: ARinteg

Елена Гавриленко, руководитель направления франшизы ИБ-аутсорсинга «СёрчИнформ»: Сейчас сервисное направление информационной безопасности «на волне», темпы роста в сегменте услуг уже в 2-3 раза превысили темпы всего ИБ-рынка, об этом говорят данные iKS-Consulting за 2023 год. По нашим данным, доля компаний, заинтересованных в аутсорсинге внутренней ИБ, за 5 лет выросла с 8 % до 45 %. В течение как минимум двух лет эта тенденция продолжится. Через 5-7 лет рынок ИТ- и ИБ-сервисов в России окончательно укрепится.

Елена Гавриленко, руководитель направления франшизы ИБ-аутсорсинга «СёрчИнформ».

Фото: «СёрчИнформ»

Среди драйверов роста рынка и усиления тренда на аутсорсинг ИБ — перевод информации в «цифру» в компаниях МСБ, увеличение числа ИБ-рисков и ущерба от них, ужесточение законодательных инициатив в области ИБ и защиты ПДн, проблемы с доступностью ПО и оборудованием, нехватка кадров в сфере ИБ и бюджетов для самостоятельной защиты. 66 % компаний наблюдают стабильный дефицит кадров на рынке ИБ, столько же сталкиваются с утечками информации по вине сотрудников в 2023 году. Из позитивных предпосылок — улучшение качества сервисов.

Михаил Климов, руководитель направления сервисов центра мониторинга и реагирования на кибератаки RED Security SOC, компания RED Security: Рынок аутсорсинга растет чуть быстрее всего рынка ИБ, и в этом году рост составит около 25 %. Причины в том, что инфраструктуры компаний год от года расширяются, с переходом на отечественные решения они еще заметно меняются. Их надо обслуживать, надо защищать, а кадровый дефицит в отрасли — все еще актуальная проблема. Поэтому аутсорсинг для многих становится решением, и это стимулирует рост рынка.

Михаил Климов, руководитель направления сервисов центра мониторинга

и реагирования на кибератаки RED Security SOC, компания RED Security.

Фото: RED Security

Если говорить о сегменте центров мониторинга и реагирования на киберугрозы, то этот рынок растет не только за счет новых заказчиков, но и благодаря растущему числу моделей поставки сервисов и новых технологий защиты, которые предлагают сервис-провайдеры.

Валерия Суворова, заместитель руководителя технической дирекции по продвижению бренда «Инфосистемы Джет»: После ухода многих зарубежных вендоров и возрастания уровня сложности кибератак многие организации стали уделять более пристальное внимание вопросам информационной безопасности и значительно повысили свой уровень зрелости. По данным «Инфосистемы Джет», рынок ИБ-аутсорсинга с начала 2022 года вырос более чем в 1,5 раза.

Валерия Суворова, заместитель руководителя технической дирекции

по продвижению бренда «Инфосистемы Джет».

Фото: «Инфосистемы Джет»

Константин Горбунов, ведущий эксперт по сетевым угрозам, web-разработчик компании «Код Безопасности»: Рынок аутсорсинга ИБ показывает уверенный рост на протяжении последних нескольких лет, и на это есть ряд как внешних, так и внутренних причин. Среди внешних факторов стоит отметить увеличение количества и типов угроз кибербезопасности, а также модернизацию законодательства и регулирования в сфере защиты данных. Среди внутренних факторов следует выделить следующее — далеко не всегда программист сочетает в себе и «кодера», и специалиста в сфере ИБ. Можно грамотно организовать архитектуру приложения, применив паттерны проектирования, оптимизировать скорость его загрузки, сделать адаптивный UI-интерфейс, но не учесть какую-либо уязвимость при отправке формы, при работе с базой данных, при обращении по API к сторонним сервисам. Для минимизации подобного риска необходимо перед публикацией любого ресурса проводить его аудит на предмет соответствия требованиям ИБ.

Константин Горбунов, ведущий эксперт по сетевым угрозам,

web-разработчик компании «Код Безопасности».

Фото: «Код Безопасности»

ICT-Online.ru: Какие услуги ИБ предлагают исполнители, и какие функции заказчики чаще всего отдаются на аутсорсинг? Как оценивается их эффективность, как заказчикам выбрать необходимый SLA?

Сергей Пыжик (Infosecurity): Если говорить коротко, то услуги информационной безопасности, которые компании чаще всего передают на аутсорсинг, — это мониторинг инцидентов, управление уязвимостями и тестирование на проникновение. Почему именно эти функции? Потому что они требуют не только высокой экспертизы, но и постоянного внимания, что не всегда возможно обеспечить внутренними ресурсами.

Но важно понимать, что аутсорсинг информационной безопасности — это не просто передача задач провайдеру. Это стратегия, которая должна учитывать уникальные особенности бизнеса. Например, мониторинг инцидентов эффективен только тогда, когда провайдер понимает, какие события критичны для конкретной компании. Или, скажем, тестирование на проникновение: оно не должно быть просто техническим упражнением. Настоящая ценность таких тестов — в их способности показать, как реальные угрозы могут повлиять на бизнес-процессы.

И ещё один момент: услуги аутсорсинга не решат всех проблем, если в компании нет чёткого понимания своих приоритетов. Прежде чем выбирать провайдера, стоит провести внутренний аудит: определить, какие данные и процессы для вас наиболее важны. Это поможет правильно составить SLA, а значит — получить не просто услуги, а защиту, которая работает.

Как этого добиться? В первую очередь — начать с диалога внутри компании. Соберите ключевых сотрудников, включая ИT, юристов и руководство. Пусть они объяснят, чего они ждут от аутсорсинга. Затем обратитесь к провайдерам с чёткими вопросами: как они будут отслеживать инциденты? Как быстро устранят проблему? Какие метрики эффективности готовы предложить?

Аутсорсинг ИБ — это не универсальное решение. Но если подходить к этому осознанно, он может стать мощным инструментом, который укрепит вашу безопасность и позволит сосредоточиться на развитии бизнеса.

Тарас Дира (STEP LOGIC): Наиболее популярными услугами, которые компании отдавали на аутсорсинг в 2024 году стали:

- Мониторинг и реагирование на инциденты кибербезопасности. В этом году мы отметили 20%-ный рост спроса на услугу STEP SOC, которая решает эти задачи.

- Управление рисками ИБ. В последнее время в состав услуги включается не только оценка рисков, разработка модели угроз, но и выявление и анализ уязвимостей, тестирование на проникновение (пентест).

- Безопасность инфраструктуры. Комплексная услуга аутсорсинга, которая направлена на эксплуатацию широкого спектра систем ИБ: от антивируса и системы предотвращения вторжений до межсетевого экрана следующего поколения.

Как оценить эффективность сервиса и выбрать необходимый SLA? Например, для оценки эффективности услуги STEP SOC мы используем базовые параметры: время обнаружения и реагирования на инцидент, количество ложных срабатываний. Последнее особенно полезно отслеживать для повышения качества услуги с точки зрения нагрузки на аналитиков и привлечения специалистов заказчика.

Что же касается выбора SLA, то тут заказчик должен ответить на вопросы:

- Насколько критично появление инцидента в нерабочее время?

- Возможно ли остановить бизнес-процессы до начала рабочего дня?

- Как это отразится на основной деятельности компании?

Исходя из этого компания должна выбрать режим работы. Например, большинству наших заказчиков из химической отрасли и других сфер, где задействованы непрерывные циклы производства, требуется оказание услуг в режиме 24/7, так как их потенциальная остановка грозит серьезным ущербом.

Владимир Баланин (Айтеко): «Аутсорсить» можно даже ИБ полностью. Конечно, самым большим спросом пользуются наиболее сложные темы, вроде мониторинга безопасности и реагирования на инциденты, так как в этих сферах очень высокие требования к специалистам и, как следствие, высокая стоимость. При этом нужно уделять пристальное внимание к их развитию: эти специалисты постоянно должны быть в «контексте».

Также, как показывает практика, на «аутсорс» легко отдаются вопросы, связанные с технической поддержкой и сопровождением систем ИБ.

Еще один фактор, ускоряющий развитие аутсорсинга – это необходимость функционирования бизнеса 24х7. Создание своей круглосуточной службы ИБ требует кратное увеличение персонала, поэтому здесь на помощь приходят такие компании, как наша – мы можем взять на аутсорсинг как всю инфраструктуру ИБ, так и отдельные элементы или процессы.

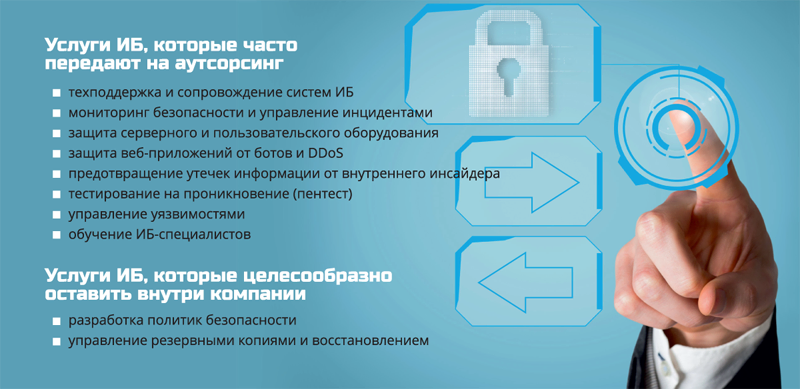

Дмитрий Заболотный («Онланта»): Компании, специализирующиеся на аутсорсинге ИБ, предлагают разные услуги:

- мониторинг безопасности и управление инцидентами,

- обеспечение сетевой безопасности,

- защита серверного и пользовательского оборудования,

- защита веб-приложений от ботов и DDoS,

- управление уязвимостями,

- предотвращение утечек информации от внутреннего инсайдера.

И это не полный список. В целом это классические проекты ИБ, предоставляемые интеграторами, но отличие заключается в последующем сопровождении сервисов с точки зрения администрирования.

Эффективность услуги оценивается в первую очередь в аспекте экономической целесообразности по сравнению с внутренним сервисом. Учитываются фонд оплаты труда, серверные мощности, стоимость лицензий, поддержки и владения. Если говорить о SLA, то сроки решения запросов зафиксированы, но могут меняться в зависимости от критичности.

Сергей Полунин («Газинформсервис»): Исполнители, как правило, предлагают полный спектр услуг: от поставки программного обеспечения до полного комплектования отделов, занимающихся информационной безопасностью на предприятии. Однако последний сценарий — это большая редкость. Как правило, аутсорсинг привлекают для задач, которые требуют специализированных компетенций, которые нет возможности получить внутри организации: тестирование на проникновение, защита от DDoS-атак, управление рисками и т.п. Второй сценарий — это услуги, которые необходимо оказывать 24/7: управление уязвимостями, мониторинг инцидентов безопасности и реагирование на них.

При этом при выборе SLA необходимо, на мой взгляд, в первую очередь учитывать цели безопасности и критичность самих бизнес-процессов. Нужно понимать, как внедрение практик ИБ повлияет на бизнес и что случится, если никакие практики не внедрять. Очевидно, что чем выше критичность конкретного бизнес-процесса, то тем более жёсткие требования SLA к нему устанавливаются. У SLA по ИБ довольно много параметров, которыми нужно оперировать: время реакции на инцидент, время восстановления, аптайм сервиса и многие другие. Необходимо позаботиться о требованиях по отчётности, по выбору метрик, закреплению ответственности и эскалации. Ну и никуда не деться от принятия решений по финансовым санкциям и компенсациям в случае возникновения инцидентов и ущерба. И самое важное, о чём многие забывают: SLA должны пересматриваться по мере изменения угроз, технологий и потребностей бизнеса.

Максим Деев (ARinteg): Внешним исполнителям можно доверить: мониторинг безопасности, управление уязвимостями, обучение. Внутри компании я бы оставил: разработку политик безопасности, управление резервными копиями и восстановлением.

Далеко не все осознают, что мы живем в условиях кибервойны и необходимо действовать на опережение. Своевременное проведение аудита безопасности, пентеста – это возможность взглянуть на реальное положение дел с информационной безопасностью в компании. Если многие предприятия госсектора, медицинские учреждения, авиакомпании, организации финсектора регулярно проводят у себя пентесты и аудиты безопасности, для них это одно из требований регулятора, то этого же нельзя сказать о немалой части российских компаний.

В числе востребованных на рынке направлений, которые развивает ARinteg, я бы выделил: антивирусную защиту и защиту от несанкционированного доступа, межсетевое экранирование, мониторинг защищенности сетевых сервисов, построение защищенных каналов связи — VPN-систем, сканирование уязвимостей и управление ими, защиту конфиденциальной информации от утечки, персональных данных (ПДн), противодействие целевым атакам, контроль привилегированных пользователей, аудит и консалтинг, видеонаблюдение и инженерные системы.

Елена Гавриленко («СёрчИнформ»): Существуют разные направления услуг — защита от DDoS-атак, защита от сетевых угроз, защита веб-приложений, построение защищенных сетей с использованием СКЗИ, сервис аутсорсинга внутренней ИБ и так далее. По данным нашего исследования к услуге аутсорсинга ИБ прибегают 16 % компаний, остальные организовывают защиту своими силами или вообще не используют ИБ-средств. Задачи внутренней безопасности на аутсорсинг передают в 10 % случаев, при этом заинтересованность в услуге растет, в будущем ее готовы рассматривать почти 40 % организаций.

Наиболее важными преимуществами ИБ-сервисов компании называют возможность быстрого достижения результатов (качественного роста уровня защиты) и высокую квалификацию поставщиков услуги — вендоров и сервис-провайдеров в ИБ.

В первую очередь, эффективность оценивается отсутствием реализованных инцидентов, которые привели к ущербу для компании-заказчика. Инцидент, который выявили, должен быть предотвращенным, а не совершенным злоумышленником до конца. Во-вторых, эффективность можно оценить по наличию информации в отчетах. Если аналитик плотно работает с компанией, даже если прямых инцидентов нет, косвенные моменты и статистические отчеты всегда будут.

По поводу SLA главное — это время реагирования на экстренные случаи. Иногда счет может идти на минуты. Поддержка работоспособности и актуальности версий системы также очень важны.

Михаил Климов (RED Security): Центры мониторинга традиционно предлагают комплекс услуг – инвентаризацию инфраструктуры, эксплуатацию СЗИ, мониторинг событий ИБ и реагирование на них, а также в ряде случаев дополнительные услуги — форензику, пентесты. Заказчики легче всего отдают на аутсорсинг мониторинг и выявление инцидентов.

Инвентаризацию перед стартом подключения SOC проводят, к сожалению, не все. Заказчики часто убеждены, что обладают самой актуальной информацией о своей инфраструктуре, и, хотя часто это оказывается заблуждением, такая позиция все еще распространена.

Эксплуатация СЗИ и применение технических мер реагирования на инфраструктуре заказчика силами инженеров SOC – это нормальная практика, но ее редко используют в первый же год использования сервисов от того или иного поставщика. Обычно заказчик хочет сначала убедиться в компетенциях специалистов SOC на основе сервиса мониторинга. И только после этого он готов передать им «ключи» от инфраструктуры компании.

Если компания достаточно зрелая, чтобы создавать внутренний центр мониторинга, она часто прибегает к аутсорсингу для помощи в реализации отдельных этапов этого проекта. В частности, мы получаем запросы на создание набора правил корреляции — контент для внутренних SOC. Периодически заказчики обращаются за написанием плейбуков или консалтингом в части выстраивания внутренних процессов SOC.

Иногда такие заказчики в итоге отдают на аутсорсинг именно функции третьей линии SOC. Дело в том, что, даже достигнув достаточно высоко уровня зрелости, их внутренние центры мониторинга крайне редко имеют ресурсы для того, чтобы серьезно вкладываться в развитие, следить за трендами и оперативно создавать новые правила корреляции под только что появившиеся угрозы и тестировать на большом объеме данных.

Минимальное необходимое требование – это круглосуточный мониторинг. Огромная часть атак происходит в нерабочее время, и часто в пятницу вечером. В такой ситуации, если в компании нет функции мониторинга 24/7, в понедельник утром сотрудники могут увидеть уже разрушенную инфраструктуру. Атаки в выходные и в ночное время — это паттерн, который встречается во всех отраслях, однако для некоторых он максимально характерен. Например, в первом полугодии этого года почти половина всех атак на промышленность пришлась на выходные и праздничные дни или часы, которые традиционно являются нерабочими — с 19:00 до 09:00.

Второй важный аспект, на который надо обратить внимание, это скорость реагирования по SLA. Здесь совет компаниям прост: из тех центров мониторинга, которые вписываются в ваш бюджет, надо выбирать тот, у которого лучше SLA. Скорость реагирования очень часто становится тем фактором, который определяет, понесет ли бизнес ущерб от кибератаки, и каким он будет.

Валерия Суворова («Инфосистемы Джет»): Есть разные подходы для определения функций, которые следует передавать на аутсорс: на основе издержек и приобретаемых выгод, зрелости процессов, наличия экспертизы. Один из инструментов основан на анализе стратегической важности функции и уровня собственных компетенций по сравнению с другими игроками рынка. С помощью этого подхода можно оценить в том числе и целесообразность передачи функции обеспечения ИБ сторонней организации.

Константин Горбунов («Код Безопасности»): Следует выделить три наиболее популярных направления в сфере ИБ-аутсорсинга. Первое направление — это работы, проводимые в рамках инфраструктуры заказчика, например, тестирование на проникновение (пентест), установка систем мониторинга, настройка резервного копирования и восстановления данных. Второе направление, наоборот, направлено на делегирование процессов сервисам исполнителя, например, подключение к сервису защиты от DDoS-атак. Третье направление включает в себя консалтинговые услуги, например, консультирование по соответствию стандартам в сфере ИБ, проведение тренингов для сотрудников по вопросам информационной безопасности, а также оценка возможных рисков, связанных с ИТ-угрозами для бизнеса.

При составлении договора SLA необходимо выбирать, исходя из конкретной работы. Так, для делегирования мониторинга важны будут такие параметры, как время обнаружения и реагирования на инцидент, аптайм сервиса; для пентеста — временные интервалы для проведения полезной нагрузки, если выбран тип Black Box, вид пентеста, при котором исполнитель не имеет доступа к исходному коду и имитирует действия внешнего злоумышленника.

Оценка эффективности такой кампании, особенно с финансовой точки зрения, может быть не всегда очевидной, поскольку данные услуги не ведут к увеличению заказов или расширению клиентской базы. В таком случае отлично подойдет метод «от обратного», то есть компаниям необходимо ответить на вопрос, сколько им обойдется время простоя ИТ-сервисов в результате успешной эксплуатации злоумышленниками найденной угрозы, каковы репутационные риски в случае утечки данных и так далее.

ICT-Online.ru: Какие преимущества получает компания, выбравшая ИТ-аутсорсинг? Есть ли заказчики или бизнес-функции, которым аутсорсинг противопоказан?

Сергей Пыжик (Infosecurity): Главное преимущество ИТ-аутсорсинга — это освобождение компании от необходимости заниматься задачами, которые не относятся к её ключевой компетенции. Зачем держать целую команду администраторов и инженеров, если можно передать рутину профессионалам и сосредоточиться на том, что действительно важно для бизнеса?

Но вот что важно понять: ИТ-аутсорсинг — это не просто способ снизить расходы. Это ещё и доступ к технологиям, которые сложно или долго внедрять внутри компании. Провайдеры уже имеют опыт работы с облачными решениями, системами автоматизации и передовыми инструментами информационной безопасности. А значит, вы получаете не просто услуги, а готовые решения, которые позволяют быстрее достичь ваших целей.

Однако аутсорсинг подходит не всем. Например, в государственных или оборонных организациях, где важна полная конфиденциальность, передача задач внешним исполнителям может создать дополнительные риски. То же касается бизнес-функций, которые связаны с уникальной экспертизой компании — если они окажутся в чужих руках, это может негативно сказаться на конкурентных преимуществах.

Как же определить, подходит ли вам аутсорсинг? Прежде всего, стоит оценить, насколько задачи, которые вы хотите передать, критичны для бизнеса. Если речь идёт о рутинной поддержке пользователей или управлении стандартными системами, аутсорсинг — это отличный выбор. Но если задачи связаны с ключевыми данными или стратегическими процессами, важно заранее продумать механизмы контроля и взаимодействия с провайдером.

Аутсорсинг работает только тогда, когда обе стороны чётко понимают свои роли и обязанности. Это партнёрство, а не просто передача задач. Если вы подойдёте к этому осознанно, аутсорсинг не только облегчит вам жизнь, но и станет важным инструментом для роста и развития компании.

Тарас Дира (STEP LOGIC): Преимущества при выборе ИТ-аутсорсинга лежат на поверхности — экономия ФОТ и других ресурсов компании, чтобы максимально сфокусироваться на основном бизнесе. Помимо этого, компания получает доступ к экспертизе специалистов, которых нет смысла держать в штате постоянно. Аутсорсинг — это возможность быстро подключить услугу в необходимом объеме и с прозрачным SLA. Здесь главное качественно подойти к выбору поставщика услуги.

Владимир Баланин (Айтеко): Главное преимущество аутсорсинга в том, что он позволяет компаниям сосредоточиться на своей основной деятельности, переложив задачи по обеспечению информационной безопасности на профессионалов.

На мой взгляд, нет таких компаний, где аутсорсинг невозможен, есть такие, где он нежелателен – в пример можно привести информационные системы, эксплуатируемые государственными учреждениями. Такие системы имеют жесткие регуляторные ограничения, и в этих случаях, как правило, востребован аутстаффинг специалистов.

Дмитрий Заболотный («Онланта»): Компании, выбравшие ИТ-аутсорсинг, получают несколько значительных преимуществ. Во-первых, это снижает расходы на содержание штатного персонала, включая зарплаты, налоги и обучение. Аутсорсинг позволяет сократить затраты на подбор и развитие сотрудников, что особенно актуально для малого и среднего бизнеса, где финансовые ресурсы ограничены.

Во-вторых, доступ к передовым технологиям и лучшим мировым практикам помогает компаниям оставаться конкурентоспособными и эффективно управлять ресурсами. Аутсорсинг также даёт возможность сосредоточиться на стратегическом развитии бизнеса, освобождая внутренние ресурсы. Наконец, прозрачность, гибкость и масштабируемость операций позволяют быстро адаптироваться к изменениям на рынке.

Несмотря на преимущества аутсорсинга в области ИБ, некоторые российские компании все же отдают предпочтение созданию собственной команды, использованию своих серверов и самостоятельному обеспечению защиты информации. И в основном это связано с особенностями нашего менталитета: компании стремятся иметь полный доступ к данным и системам для уверенности в том, что информация находится под их контролем, и не готовы впускать подрядчиков в инфраструктуру. Особенно актуальны эти тенденции для энергетической отрасли. При этом наш опыт показывает, что используемые технологии и инструменты обеспечения ИБ опережают квалификацию специалистов. И если ИБ – не профиль компании, то уделить должное внимание и время на обучение специалиста становится достаточно трудоемким и затратным процессом.

Кристина Хренова («ЛАНИТ-Интеграция): Основное преимущество ИТ-аутсорсинга для заказчика — это получение готовой услуги. Потому что у заказчика отпадает необходимость поиска и найма профильных сотрудников, их обучения и повышения квалификации. Компания, предоставляющая услуги ИТ-атусорсинга, обладает экспертной командой, способной использовать более обширный и гибкий стэк инструментов и технологий, в связи с чем она может предложить наиболее подходящие и эффективные решения.

Еще один немаловажный аспект — исполнитель несет ответственность за свои работы. Однако если говорить про ИБ-аутсорсинг, то в этой области компания-подрядчик может предложить заказчику застраховать ИБ-риски.

Сергей Полунин («Газинформсервис»): Скорее всего, стопроцентных противопоказаний нет, если речь не идёт о полном делегировании внутренних бизнес-процессов внешним исполнителям. Следует трезво оценить все преимущества и недостатки аутсорсинга и понять, чем он может быть полезен в вашем случае. Здесь сразу приходят в голову организации, которые работают с государственными или военными секретами, секторы с высокими рисками для качества или компании с высокой зависимостью от корпоративной культуры. Но даже для них речь не идёт о стопроцентной зависимости от внешних поставщиков услуг. Огромное количество системных интеграторов по всему миру работают с министерствами обороны и военными предприятиями, потому что в современном мире почти невозможно закрыть все вопросы информационной безопасности, не привлекая сторонних экспертов. Вопрос лишь в том, как выстроить при этом работу без ущерба своим требованиям.

Максим Деев (ARinteg): Преимущество, несомненно, в оперативном и качественном решении стоящих задач. Риски можно усмотреть в том, что сторонние ИТ-специалисты могут стать причиной утечки конфиденциальной информации, так как для администрирования инфраструктуры, как правило, создаётся отдельный аккаунт с административными правами.

Даже если у внешнего системного администратора нет злого умысла, причиной утечки могут стать неправильно настроенные права доступа. Решить эту проблему помогают PAM системы, которые могут обеспечить не только мониторинг и запись сессий, но и гибкое управление правами.

Если говорить про направления, по которым аутсорсинг может быть противопоказан, то здесь скорее стоит обратить внимание на наличие у исполнителя необходимых лицензий и сертификатов. В частности, отдельная лицензия требуется на проведение работ, связанных с использованием сведений, составляющих государственную тайну, и у нас такая лицензия УФСБ России имеется.

Елена Гавриленко («СёрчИнформ»): В нашей модели ИБ-аутсорсинга преимущество услуги в том, что компания может обеспечить себе полноценную внутреннюю безопасность без найма штата ИБ-специалистов и покупки дорогого защитного ПО. Заказчику предоставляется DLP, DCAP, система профилирования сотрудников и работа внештатного ИБ-аналитика по подписке. ИБ-аналитик занимается мониторингом угроз и реагированием на них, расследованием инцидентов и составлением отчетов для заказчика о ситуации с ИБ в компании.

Отдав защиту на аутсорсинг, малая/ средняя компания без чрезмерной финансовой и административной нагрузки получит готовую услугу по информационной безопасности «под ключ». В больших компаниях аутсорсинг становится «скорой помощью» в ситуации кадрового голода и перегрузки ИБ-отделов: процесс защиты информации не прерывается, а штатные сотрудники могут вместо рутинных задач заняться стратегически важными.

Сервис можно брать на любой удобный срок — месяц, три месяца, полгода или больше. Чем этот период больше, тем выгоднее стоимость лицензии.

Аутсорсинг позволяет заказчикам предотвратить крупные убытки, к которым могут привести мошеннические действия сотрудников, сливы информации, увольнение топ-менеджера и так далее.

Например, один из наших партнеров во время тестового периода помог заказчику найти сотрудника, который сливал конкурентам информацию о новых продуктах, их стоимости и т.п. в режиме «онлайн». Работник подключал сторонних людей к базе 1С через TeamViewer и показывал им информацию. Эти действий привели к тому, что компания за один год «упустила» прибыль, по меньшей мере, в 100 млн рублей.

Безусловно, есть и компании, в которых по всем параметрам недопустимо внешнее подключение аутсорсера: это предприятия, где ведутся секретные разработки, некоторые объекты КИИ и т.д.

Михаил Климов (RED Security): Ключевое преимущество — это быстрое появление в компании зрелой функции ИБ. Не надо собирать штат специалистов, обучать их, наращивать экспертизу, выстраивать процессы, самостоятельно заводить системы на мониторинг, писать корреляционные правила и прочее. Можно обратиться к сервис-провайдеру и получить либо весь объем функций SOC, либо выборочно те, которые не выстроены внутри компании.

Аутсорсинг не то чтобы полностью противопоказан каким-то заказчикам, скорее некоторым из них разумно отдавать на аутсорсинг не все функции ИБ, а только определенные. Например, в промышленности применение технических мер реагирования разумно оставить внутри.

В целом у заказчиков из каждой отрасли есть свои предпочтения, опасения или ограничения, поэтому в текущей парадигме рынка сервис-провайдеры должны быть гибкими, если хотят стабильно расти. Например, некоторые заказчики не хотят, чтобы информация об инцидентах покидала контур компании — им мы предлагаем не облачную, а гибридную модель подключения SOC. Другие хотят, чтобы команда SOC взяла на себя и мониторинг, и реагирование с активным противодействием угрозам — для таких заказчиков у нас есть сервис EDR, который позволяет оперативно блокировать действия злоумышленников на конечных точках сети.

Валерия Суворова («Инфосистемы Джет»): Чтобы понять, какие из операционных процессов информационной безопасности (SecOps) строить по аутсорс-модели, определите, как в компании связаны бизнес и ИБ.

Если ИБ является существенной частью бизнеса, то компания может позволить себе реализовать большую часть SecOps-процессов без привлечения сторонней экспертизы. В частности, компания «Инфосистемы Джет» идет таким путем.

Организациям, для которых ИБ является важной стратегической функцией, обеспечивающей бизнес-процессы, рекомендуется рассмотреть гибридную модель аутсорсинга. К таким организациям можно отнести банки, крупные промышленные предприятия, некоторые государственные структуры.

Для тех организации, где ИБ является важной, но все же вспомогательной функцией бизнеса, передача операционных процессов на аутсорс позволит сконцентрироваться на развитии основного направления деятельности.

Константин Горбунов («Код Безопасности»): Наиболее очевидное преимущество ИТ-аутсорсинга заключается в том, что с его помощью компании могут сосредоточиться на стратегических задачах, а также снизить операционные затраты, это довольно важный фактор для небольших компаний, у которых нет ресурсов для создания собственного ИТ-отдела. Также аутсорсинг позволяет компаниям использовать передовые технологии для своей защиты, поскольку ведущие профильные ИТ-компании в данной сфере используют актуальные средства защиты данных, имеют высококвалифицированных специалистов и быстро адаптируются к изменяющимся угрозам.

ИБ-аутсорсинг будет полезен практически для всех ресурсов, публикаций, которые доступны в Интернете широкому кругу лиц. Даже, казалось бы, простой лендинг с одной формой обратной связи может стать причиной взлома всей инфраструктуры, если отправляемые через эту форму данные не будут должным образом валидироваться.

Сосредоточиться на развитии собственных ИТ и ИБ-отделов вместо делегирования данных функций, вероятно, стоит компаниям, работающим с информацией, содержащей государственную тайну, платежные данные, криптографические данные и другой конфиденциальной информацией, утечка которой сопряжена с высоким риском.

ICT-Online.ru: Как выбрать качественного исполнителя услуг ИБ-аутсорсинга? На какие характеристики обратить внимание? Как контролировать его работу?

Сергей Пыжик (Infosecurity): Когда вы выбираете провайдера услуг ИБ-аутсорсинга, важно понимать, что это не просто подрядчик, а партнёр, которому вы доверяете одну из самых чувствительных функций вашего бизнеса. Здесь нельзя полагаться только на обещания или красивые презентации — нужно досконально оценить реальный потенциал компании. Начать стоит с опыта. Надёжный провайдер всегда может подтвердить свои компетенции успешными проектами в вашей или схожей отрасли. Репутация — это не просто отзывы; это способность решать проблемы, которые действительно имеют значение.

Однако одного опыта недостаточно. Техническая экспертиза провайдера должна быть на высшем уровне. Используемые технологии, подходы к защите данных, способность адаптировать решения под уникальные потребности вашей компании — всё это критически важно. Если провайдер предлагает стандартное решение «для всех», это тревожный сигнал. Настоящий профессионал всегда стремится понять, что именно нужно вам, и только потом предлагает вариант защиты.

Ещё один важный момент — соответствие международным и локальным стандартам. Сертификаты вроде ISO 27001 или соответствие требованиям ФСТЭК не должны быть просто формальностью. Это показатель того, что компания системно подходит к вопросам безопасности. Однако на этом нельзя останавливаться. Даже с идеальной сертификацией важно понимать, как провайдер будет работать именно с вами.

Контроль за качеством услуг — отдельный вопрос. Надёжный провайдер не боится прозрачности. Регулярные отчёты о выполненных работах, анализ инцидентов, совместные встречи для обсуждения результатов — всё это помогает не просто оценивать эффективность, но и строить доверие. Периодические аудиты, особенно внешние, — это ещё один инструмент, который позволяет убедиться, что услуги оказываются на должном уровне.

И, конечно, ключевую роль играет договор об уровне обслуживания (SLA). Здесь важна каждая деталь: время реакции на инциденты, частота проверок, объём мониторинга. SLA должен быть не просто формальностью, а инструментом, который защищает ваши интересы.

В конечном итоге выбор провайдера — это решение, которое должно быть основано на доверии, подкреплённом фактами. Если вы чувствуете, что провайдер действительно понимает ваш бизнес, готов адаптироваться под ваши задачи и не скрывает деталей своей работы, то вы, скорее всего, нашли надёжного партнёра. Если же что-то вызывает сомнения, стоит задуматься: готовы ли вы рисковать безопасностью ради иллюзии экономии?

Тарас Дира (STEP LOGIC): Выбор поставщика услуг ИБ-аутсорсинга – нетривиальная задача. Поскольку бизнес каждой компании индивидуален, ей нужно руководствоваться собственными целями и возможностями.

Приведу несколько примеров, как упростить этот процесс. В первую очередь, стоит обращать внимание на следующие критерии.

Сертификация и аккредитация компании. Желательно, чтобы подрядчик имел сертификаты ГОСТ Р ИСО 9001-2015, 27007-2021, ГОСТ Р ИСО 45001-2020, лицензии ФСТЭК на деятельность по разработке и производству средств защиты конфиденциальной информации, по технической защите конфиденциальной информации, лицензию ФСБ на осуществление разработки, производства, распространения шифровальных (криптографических) средств, информационных систем и телекоммуникационных систем, защищенных с использованием шифровальных (криптографических) средств, и другие документы.

Технические возможности. Здесь важно убедиться, что потенциальный поставщик имеет необходимый инструментарий и соответствующую инфраструктуру для оказания требуемой услуги.

Команда экспертов. Не поленитесь провести встречу для оценки уровня технической экспертизы потенциального поставщика. Поинтересуйтесь его опытом, насколько он применим для вашей сферы. Не лишним будет узнать о числе доступных специалистов, поскольку это свидетельствует о готовности оказать услугу в необходимом объеме.

Владимир Баланин (Айтеко): Безусловно, важны опыт, квалификация, материальная база и репутация. Но также стоит обратить внимание на компании, которые делятся знаниями, активно публикуются и характеризуются высокой степенью открытости в отношении технологий и практик, полезных для заказчиков. И если первое – это мотор, то второе – это топливо для ваших процессов ИБ.

Дмитрий Заболотный («Онланта»): При выборе исполнителя услуг ИБ-аутсорсинга важно обращать внимание на несколько ключевых характеристик. Рекомендуется учитывать опыт работы в отрасли, наличие сертификатов и квалификацию команды. Большое значение имеют репутация на рынке и отзывы клиентов. Также стоит проверить наличие необходимых лицензий для осуществления деятельности в области защиты информации. Контролировать работу исполнителя можно через регулярные отчёты о выполненных задачах.

Сергей Полунин («Газинформсервис»): Я думаю, что здесь решающую роль играет репутация. Всевозможные количественные показатели — это здорово, но отзывы клиентов, портфолио решений и репутация — всё же существенно более важные вещи. Конечно, даже в самой крутой аутсорсинговой компании работают конкретные люди и случиться может всякое. И для таких ситуаций придуманы SLA и методология его контроля. При прочих равных условиях следует обратить внимание на наличие у компаний международных сертификатов — ISO 27001, SOC 2, PCI DSS и других, соответствующих отдельным отраслевым стандартам. Кроме этого, можно поинтересоваться наличием сертификатов у сотрудников компании. В индустрии существуют топовые сертификаты, подтверждающие опыт и компетенцию сотрудников, – CISSP, CISM, OSCP и прочие.

Максим Деев (ARinteg): Принять во внимание стоит отзывы заказчиков о совместно реализованных проектах, опыт и сложившуюся репутацию, а также наличие необходимых лицензий, сертификатов. Хорошо, если исполнитель также готов адаптировать предлагаемые решения под потребности заказчика.

Елена Гавриленко («СёрчИнформ»): Качественный исполнитель — исполнитель, который вовлечен в процесс. Он должен быть более инициативным, чем заказчик: собирать отчеты, приходить к заказчикам за обратной связью по инцидентам, предлагать перестроить ИБ-процессы, если они останавливают важные бизнес-процессы. Заказчик в таком случае не ощущает себя слепым и глухим, получает нужную ему и важную информацию.

Аналитиков чаще контролируют сами аутсорсинговые компании. Контроль обеспечивают те же системы: DLP, DCAP, профайлинг. То есть можно применять все доступные возможности: от блокировок, чтобы нельзя было ничего выгрузить с рабочего компа (например, из той же DLP), до полного мониторинга действий вообще, в т.ч. вне системы.

Логируется вся работа с софтом: как аналитик просматривает перехват, как конфигурирует агенты, настраивает политики безопасности или блокировки и т.д. Плюс у нас в DLP и остальных системах ролевая модель доступа, т.е. «рядовым» ИБ-аналитикам можно сократить права в системе. Запретить менять настройки, например, или просматривать часть перехвата по выбранным пользователям. Полный доступ остается у руководителя ИБ, он же распределяет роли и полномочия.

Михаил Климов (RED Security): Ключевые характеристики — это, как уже говорилось, круглосуточный мониторинг и SLA. Кроме того, важно, чтобы компании предоставили выделенного сервис-менеджера, который будет отвечать за взаимодействие с командой SOC и оперативное исполнение запросов заказчика. Имеет значение и штатная численность SOC, хотя, на наш взгляд, о качестве сервиса это может свидетельствовать лишь косвенно.

Контроль работы — тоже важный момент как для заказчика, так и для нас как сервис-провайдера. Прежде всего, если результаты работы коммерческого SOC не прозрачны, если их нельзя представить в виде, понятном и информативном как для CISO, так и для генерального директора, такой центр мониторинга имеет мало шансов на развитие. Поэтому мы очень активно развиваем и дорабатываем личный кабинет RED Security SOC. В нем заказчик может следить за дашбордами, которые отражают не только базовые срезы данных, такие как общее количество инцидентов или их распределение по критичности, но и, например, видеть, какие правила чаще срабатывают, как атакуют именно его компанию и где надо усилить защиту. А кроме того, в личном кабинете постоянно отображается уровень соблюдения SLA и используемый компанией объем показатель EPS (Events Per Second), который непосредственно влияет на стоимость сервисов. Заказчик может даже отслеживать в режиме реального времени, как аналитики центра мониторинга обрабатывают инцидент, и давать свои комментарии во встроенном чате.

И конечно, важно проводить практическую проверку защищенности, которую обеспечивает SOC, с помощью пентеста, RED Teaming, Purple Teaming.

Валерия Суворова («Инфосистемы Джет»): При выборе качественного исполнителя услуг ИБ-аутсорсинга стоит оценить опыт подрядчика, репутацию на рынке, выполненные проекты. Также нужно убедиться, что у самого подрядчика налажены процессы ИБ, проанализировать перечень и состав оказываемых подрядчиком услуг, провести пилотный проект и оценить качество работы, оценить условия оказания услуг, рассмотреть доступные каналы коммуникации.

Константин Горбунов («Код Безопасности»): Прежде всего исполнителя стоит искать среди профильных партнерских организаций, а также среди знакомых коллег из соответствующей сферы. Если подобных связей нет, к вопросу выбора подрядчика необходимо подойти основательно, комплексно изучив лидеров рынка: проверить отзывы на профильных форумах, получить обратную связь от уже заказавших услугу клиентов (обычно наиболее крупные решения, демонстрирующие профессионализм, можно найти на сайте подрядчика), получить общую информацию о контрагенте, в том числе текущий баланс, наличие судебных дел, количество сотрудников.

Даже в таком случае контролировать работу исполнителей компания в полной мере не сможет, поскольку большая часть из нее проходит в асинхронном формате, в удаленном режиме. В связи с этим, время на подготовку к передаче ресурсов для оказания соответствующих услуг должно быть как минимум тем же, если не больше, того времени, которое потребуется на исправление найденных исполнителями уязвимостей.

К примеру, при передаче web-приложения для проведения пентеста необходимо сперва очистить его базу данных от всей конфиденциальной информации: данные пользователей, логи их входов в систему, информация о созданных заказах. Дополнительную сложность добавит, как бы парадоксально не звучало, тот факт, если сайт создан на основе CMS (система управления сайтом), поскольку далеко не все разработчики знают досконально, как она устроена изнутри. Например, для удаления данных пользователей на сайте, созданном на основе «1С-Битрикс: Управление сайтом», кажется достаточным произвести очистку данных в соответствующем разделе «Пользователи», однако если углубиться в архитектуру CMS, то окажется, что под капотом есть еще как минимум 7 таблиц, где хранятся логи действий пользователя, список IP-адресов, история запросов.

Если проект существует достаточно давно или в нем множество самописных модулей, высока вероятность того, что в каких-то участках кода будут «захардкожены» (т.е. прописаны в явном виде) данные для подключения к БД, API-ключи от сторонних сервисов и другие секретные данные. Их также необходимо найти и удалить или заменить на тестовые. В частности, ведение документации проекта, а также поддержка системы контроля версий дают преимущество при подготовке к ИБ-аутсорсингу, поскольку в противном случае при подготовке к нему придется проанализировать все исходники.

ICT-Online.ru: Большое спасибо всем за беседу!