Резервное копирование систем виртуализации: обзор возможностей СРК Кибер Бэкап

Резервное копирование данных виртуальных машин дает дополнительную гарантию сохранности информации в случае любого инцидента – будь то ненамеренная ошибка сотрудника, выход из строя серверного оборудования или кибератака.

В последнем случае действия киберпреступников угрожают бизнесу не только прямым финансовым ущербом и ухудшением репутации: гораздо более серьезную проблему может нести потеря критически важных данных компании, влияющих на работоспособность ее ключевых бизнес-процессов. Не случайно, согласно исследованию аналитиков «Киберпротект», после громких инцидентов, произошедших летом 2024 года, более половины российских организаций увеличили расходы на ИБ.

Одним из ведущих решений на российском рынке, позволяющих комплексно закрыть все задачи резервного копирования, является Кибер Бэкап, флагманский продукт компании «Киберпротект». Это универсальная система резервного копирования, которая решает задачи непосредственно резервного копирования и восстановления, а также выполняет ряд дополнительных функций, обеспечивающих сохранность данных: к ним относятся репликация резервных копий (позволяет реализовать правило «3-2-1» – хранение данных в трех обособленных экземплярах на разных носителях и удаленно), проверка резервных копий на возможность восстановления из них (валидация) и другие.

Возможности системы Кибер Бэкап.

Источник: презентация компании «Киберпротект»

Структура и функциональность системы Кибер Бэкап

Система Кибер Бэкап состоит из трех основных компонентов: сервера управления, агентов защиты и узлов хранения.

Сервер управления осуществляет координацию действий агентов, собирает необходимые метрики их работы и проводит постоянный централизованный мониторинг системы. К особенностям сервера управления Кибер Бэкап относятся сравнительно низкие системные требования и возможность размещения в виртуальной машине. Сервер управления поддерживает кластерные конфигурации для обеспечения высокой доступности, размещение своих данных в СУБД SQLite, Microsoft SQL Server или PostgreSQL. В текущем релизе у него также появилась возможность поддержки кластеров Patroni.

Архитектура системы Кибер Бэкап.

Источник: презентация компании «Киберпротект»

Агенты устанавливаются непосредственно на хосты объектов защиты или (реже) на удаленных хостах, имеющих сетевой доступ к хостам объектов защиты, и выполняют основную работу по защите данных и обеспечению жизненного цикла резервных копий: резервное копирование и восстановление, очистку хранилищ, проверку возможности восстановления, репликацию, и т. д.

Узлы хранения выполняют такие функции, как хранение резервных копий, проксирование, дедупликацию, каталогизацию и парольную защиту централизованных хранилищ.

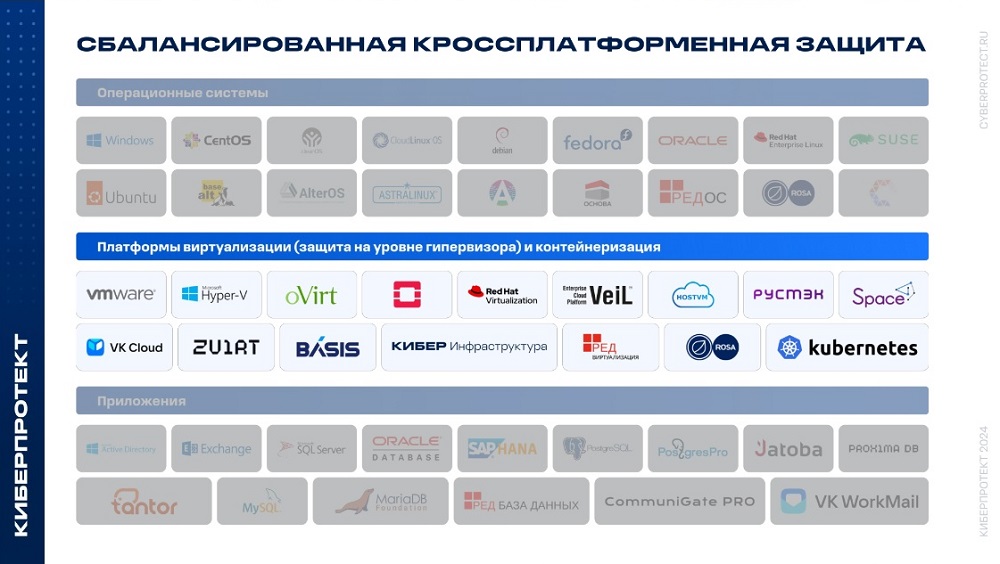

Защищаемое бэкапами ПО можно разделить на три класса: операционные системы, платформы виртуализации и контейнеризации и приложения (СУБД, ПО корпоративных коммуникаций, службы каталога). Современная отечественная система резервного копирования должна обеспечивать максимальный охват этого и подобного инфраструктурного ПО – популярных зарубежных и отечественных систем, а также систем, основанных на открытом коде (open source). По числу защищаемых систем Кибер Бэкап является одним из лидеров рынка.

ПО, защиту которого поддерживает Кибер Бэкап.

Источник: презентация компании «Киберпротект»

«Мы стараемся поддерживать все востребованные отечественные, зарубежные и свободно распространяемые системы. Это позволяет нам помогать заказчикам на всех этапах импортозамещения, защищая их данные как в существующих системах, так и в тех, на которые они переходят. Мы активно работаем как с производителями ПО, так и с производителями аппаратного обеспечения. У нас более 50 технологических партнеров, с частью из них подписаны стратегические соглашения. В том числе, мы поддерживаем практически все популярные и востребованные на рынке платформы виртуализации. Их перечень постоянно растет, мы регулярно получаем заявки от наших заказчиков и партнеров, на основе этих обращений формируем дорожную карту развития нашего продукта», – комментирует руководитель департамента сопровождения ПО компании «Киберпротект» Дмитрий Ермолаев.

В данном обзоре более подробно рассматриваются принципы защиты одного из перечисленных выше классов ПО – платформ виртуализации.

Особенности бэкапа платформ виртуализации

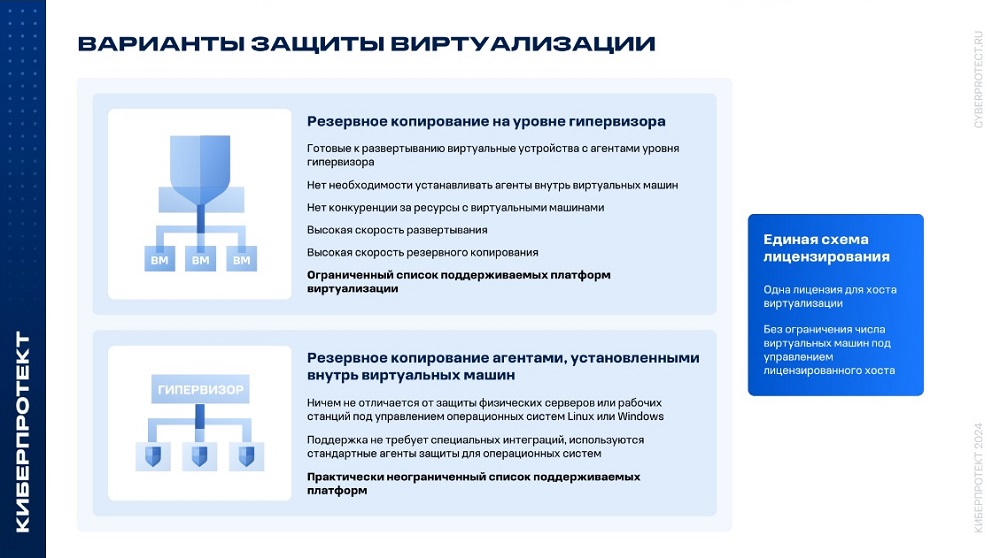

Кибер Бэкап способен защищать платформы виртуализации как на уровне гипервизора, так и с использованием агентов, устанавливаемых внутрь виртуальных машин.

Резервное копирование на уровне гипервизора рекомендуется для защиты виртуальной машины, если ее размер не превышает 2 ТБ, гипервизор использует кластерное хранилище, хранилища не перегружены по операциям ввода-вывода, имеют много свободного места (более 15%) под снимки дисков, для резервного копирования достаточно ежедневной инкрементальной копии виртуальной машины, на хостах гипервизора есть много свободных ресурсов под ЦПУ и ОЗУ для агентов защиты, существует быстрое хранилище для хранения резервных копий.

Защита на уровне агентов рекомендуется в случаях, когда размер виртуальной машины более 2 ТБ, хранилища гипервизора загружены операциями ввода-вывода и не имеют свободного места под снимки виртуальных машин, необходимо часто (каждые 6 часов и чаще) создавать инкрементные копии виртуальных машин, на хостах гипервизора нет достаточных ресурсов ЦПУ и ОЗУ для размещения агентов защиты, а также когда у компании «медленное» хранилище для резервных копий или медленный канал подключения к этому хранилищу (1 Гбит/с). Такой способ позволяет системе Кибер Бэкап поддерживать максимально возможное количество существующих на рынке платформ виртуализации.

В Кибер Бэкапе можно использовать одну лицензию на хост виртуализации для защиты любого количества гостевых виртуальных машин, которые работают под управлением этого хоста.

Варианты защиты систем виртуализации.

Источник: презентация компании «Киберпротект»

Возможности импортозамещения систем виртуализации с «Кибер Бэкап»

Первой платформой виртуализации, на которой «Киберпротект» обеспечил защиту на уровне гипервизора, стала VMware. В рамках этой системы также реализованы возможности отслеживания изменения блоков данных (Changed Block Tracking, CBT – дает многократное ускорение резервного копирования), поддержки тегов и атрибутов (группировка свойств виртуальных машин по произвольным признакам существенно экономит время администратора: после восстановления виртуальных машин эти теги не нужно прописывать вручную), мгновенного восстановления (за несколько десятков секунд можно получить доступ к данным из резервной копии), резервное копирование без нагрузки на локальную сеть (LAN-Free) и создание аппаратных моментальных снимков.

«Из пятнадцати поддерживаемых нами платформ виртуализации почти половина – системы на базе oVirt. Поэтому сегодня мы поэтапно переносим все возможности резервного копирования VMware на данные решения, тем самым повышая уровень защиты систем на базе oVirt до уровня защиты VMware», – говорит Дмитрий Ермолаев.

Так, защита на уровне гипервизора для систем на базе oVirt была реализована еще в версии Кибер Бэкап 15.0. В версии Кибер Бэкап 17.1, выпущенной в октябре 2024 года, добавлены функции поддержки отслеживания изменений блоков (CBT) и резервного копирования тегов и атрибутов.

В «дорожной карте» вендора – реализация функций мгновенного восстановления и LAN-Free. В рамках технологического партнерства «Киберпротект» с компаниями YADRO и Orion soft также планируется реализация поддержки аппаратных моментальных снимков.

Оптимизация резервного копирования

Orion soft, технологический партнер «Киберпротекта», является разработчиком платформы виртуализации zVirt. В ее основе лежит система управления виртуализацией с открытым кодом oVirt, но решение от Orion soft отличается более широкой функциональностью, в том числе, собственным модулем SDN и другими уникальными компонентами. Кроме того, разработчик занимается улучшением исходного кода oVirt: исправлением багов и уязвимостей.

По мнению руководителя направления технологических партнерств Orion soft Александра Гавриленко, у резервного копирования платформы виртуализации существует два «узких места». Первое – то, что создание снэпшота (моментального снимка) для резервного копирования виртуальной машины на уровне гипервизора сильно нагружает подсистему ввода-вывода. Так как снэпшот формируется за считаные секунды, деградация производительности продолжается недолго.

Второе «узкое место» возникает во время операции объединения (merge) слоев виртуального диска машины после удаления моментального снимка. Если резервное копирование выполнялось длительное время (несколько часов или даже суток), объединение может занимать десятки минут или несколько часов, что так же серьезно нагружает подсистему ввода-вывода.

«Мы проводили синтетический тест на трех виртуальных машинах с Postgres, подавали нагрузку, создавали снэпшоты, через несколько часов их удаляли и измеряли динамику нагрузки на платформу виртуализации. Если по CPU и RAM просадки практически не было, то подсистема ввода-вывода нагружалась примерно на 20% больше. То есть даже на примере трех виртуальных машин мы получили достаточно существенную дополнительную нагрузку», – рассказывает Александр Гавриленко.

Инкрементное резервное копирование, то есть бэкап только блоков, измененных с момента предыдущего бэкапа, может существенно сократить время резервного копирования. Однако время на вычисление дельты с момента прошлого бэкапа, может быть также велико в случае больших изменений.

Перечисленные проблемы позволяет решить технология Changed Block Tracking, которая, как было указано ранее, реализована в версии Кибер Бэкап 17.1. При использовании данного механизма рядом с диском виртуальной машины создается битовая карта, предназначенная для отслеживания измененных блоков на данном диске. Создаваемый в процессе резервного копирования снэпшот сравнивается с битовой картой, и таким образом система сразу получает список измененных с момента предыдущего бэкапа блоков. После этого снэпшот может быть удален. Вся операция занимает короткое время, объединение (merge) проходит безболезненно для платформы виртуализации, не перегружая ее. Далее Кибер Бэкап через API Changed Block Tracking забирает измененные блоки для обработки.

«Для нас очень важно, чтобы Кибер Бэкап был максимально производительным. Во многих компаниях с ужесточением регламентов временное окно резервного копирования уменьшается, и им категорически важно успевать делать резервные копии в ограниченный срок. Технология Changed Block Tracking сейчас у нас хорошо протестирована. Она дает ускорение на типовой инсталляции до 8 раз, и это действительно отличный результат. При использовании этой технологии, конечно, остаются нюансы, связанные с длительностью создания полной резервной копии. Всё зависит от количества изменившейся информации и от инфраструктуры, в рамках которой происходит резервное копирование. Поэтому мы предлагаем в нашем продукте поддержку CBT опционально: ее можно включить или выключить. Но в большинстве случаев мы рекомендуем использовать эту опцию», – поясняет Дмитрий Ермолаев.

Итак, специалисты «Киберпротект» планомерно развивают в своем флагманском продукте поддержку резервного копирования отечественных платформ виртуализации с точки зрения функциональности и производительности. Это позволяет заказчикам полноценно использовать систему Кибер Бэкап для осуществления миграции данных с зарубежной на отечественную платформу виртуализации.

Советы по импортозамещению платформ виртуализации

Кибер Бэкап поддерживает миграцию физических и виртуальных машин по схемам V2P, P2V, P2P, V2V. Последний вариант подразумевает перенос ВМ между хостами одной платформы вирутализации или перенос их на другую, что может быть полезно в ряде сценариев импортозамещения.

Особенности миграции V2V.

Источник: кадр из презентации компании «Киберпротект»

При миграции с одной платформы виртуализации на другую нужно учитывать различия в архитектуре и конфигурации этих платформ. Эксперт «Киберпротект» рассказал о том, на какие нюансы нужно обращать внимание в ходе планирования и реализации подобного проекта.

Первый – совместимость на уровне гостевых операционных систем. Если гостевая операционная система поддерживает новую платформу виртуализации, то миграция пройдет успешно. В противном случае возможны затруднения, вплоть до полной невозможности переноса. Перед миграцией необходимо убедиться в том, что операционная система будет работать на новой платформе виртуализации.

Второй – различия в настройках сети, такие, как VLAN, мосты и сетевые адаптеры. При миграции виртуальной машины необходимо убедиться, что сетевые настройки правильно перенесены на новую платформу.

Третий – различия в хранении данных, такие, как файловые системы и блочные устройства. При миграции необходимо учесть эти различия и настроить хранение данных на платформе соответствующим образом.

Четвертый – различие в функциональности и возможностях для управления виртуальными машинами. При миграции может потребоваться анализ и адаптация существующих скриптов, настроек и автоматизации.

Пятый – совместимость версий. При миграции необходимо убедиться, что версии платформ виртуализации совместимы и поддерживают необходимые функции для успешной миграции.

Шестой – производительность. В зоне риска – виртуальные машины, имеющие большой объем данных или работающие с высокой нагрузкой. Необходимо учитывать этот аспект и применять меры для минимизации его влияния на производительность во время миграции.

«Миграция виртуальной машины на новую платформу может оказаться сложным процессом, требующим тщательного планирования и тестирования. Необходимо учитывать различия платформ и принимать соответствующие меры для решения возможных проблем, чтобы обеспечить успешную миграцию и безопасность данных. По всем остальным вопросам – Кибер Бэкап с легкостью поможет вам в подобных проектах» – резюмирует Дмитрий Ермолаев.

По мнению отраслевых экспертов, на развитие российского рынка ИТ оказывают влияние две взаимосвязанные группы факторов: глобальные тренды в области цифровизации и государственная политика. Мировые тенденции предполагают движение рынка в сторону аналитики и управления на основе большого объема данных, применения инновационных технологий, повышенного внимания к информационной безопасности. С другой стороны, регуляторы настаивают на усилении технологический независимости российских компаний и переходе на отечественное ПО. Система Кибер Бэкап хорошо вписывается в эту парадигму, позволяя заказчикам не только обеспечить надежное резервное копирование наиболее ценных и чувствительных данных, но и реализовать качественную миграцию ИТ-инфраструктур на российские решения.

Свежее по теме

Интересные ссылки

- ИТ-холдинг Fplus получил премию «ПРИОРИТЕТ-2024: 10 лет» за внедрение аналитического хранилища данных RT.Warehouse компании TData

- Города атомной промышленности лидируют в цифровизации: проекты с участием Росатома одержали победу в конкурсе управленческих инноваций

- Владимирский архив оцифрует метрические книги и ревизские сказки

- Basis Dynamix признан победителем премии «Приоритет»

- В продукте «Диасофт» «Управление рабочим временем» оптимизированы визуализация и процессы по заявкам