Техника безопасности: с чего начать выполнение 117-го Приказа ФСТЭК России

Приказ ФСТЭК России №117 – ответ на новые вызовы ИБ

Разработка 117-го Приказа ФСТЭК началась еще в 2023 году. Уже тогда в экспертной среде утвердилось понимание того, что действующий Приказ ФСТЭК от 11.02.2013 №17 устарел по многим аспектам, в том числе по базовым. Ситуация в мире кардинально изменилась: многие риски, которые эксперты раньше недооценивали, вышли на первый план. Это создало повышенную угрозу экономике и информационным системам страны.

Таким образом, корректировка нормативной базы была необходима для эффективного противодействия актуальным угрозам, обеспечения доверия к информационным системам и достижения технологического суверенитета. По словам Сергея Груздева, этот суверенитет заключается, во-первых, в невозможности отключения российской ИТ-инфраструктуры из-за рубежа, а во-вторых – в стабильности цепочек поставок.

Генеральный директор компании «Аладдин Р.Д.» Сергей Груздев

Источник: компания «Аладдин Р.Д.»

Приказ ФСТЭК России №117 определяет минимально необходимые требования к защите информации на всех стадиях ее жизненного цикла в организации: при создании, обработке, хранении, развитии, эксплуатации, выводе из эксплуатации информационной системы (ИС). Как пояснил Сергей Груздев, его требования распространяются не только на владельцев и операторов государственных ИС (ГИС – федеральных, региональных, объектовых), но и на ИС госорганов и госучреждений, муниципальных предприятий и других организаций с госучастием, а также на подрядные организации, тем или иным образом взаимодействующие с ГИС (получающие из нее или загружающие в нее информацию, проводящие обслуживание, разрабатывающие и внедряющие в ГИС цифровые продукты). Факт распространения требований Приказа на подрядные организации стоит особо подчеркнуть, поскольку это влияет на деятельность многих разработчиков и интеграторов.

Выполнение 117-го Приказа ФСТЭК позволит организациям соответствовать требованиям регуляторов, снизить финансовые и репутационные потери в случае инцидента ИБ, а также избежать ответственности в случае инцидента ИБ (оборотные штрафы, административную и уголовную ответственность, санкции ЦБ РФ в случае кражи денег или информации из финансовых организаций).

Сергей Груздев отмечает, что также к списку организаций, заинтересованных в выполнении 117-го Приказа, следует отнести крупный и средний бизнес. Да, для них это не является обязательной мерой, но они объективно оценивают риски и сегодня все отчетливее понимают, что от реализации прописанных в документе требований зависит непрерывность их деятельности. По словам Сергея, эта заинтересованность вылилась в то, что по итогам 2025 года 40% наших заказчиков «Аладдин» – именно коммерческие структуры.

Приказ ФСТЭК России №117 вступил в силу 1 марта 2026 года, а вслед за ним 14 апреля был опубликован методический документ «Об утверждении состава и содержания мероприятий и мер по защите информации, содержащейся в информационных системах».

Поскольку эти документы объемные и предполагают достаточно много изменений, организациям необходимо понимать, с чего начинать реализацию новых требований, чтобы не потерять фокус и проводить эффективное, планомерное обновление инфраструктуры исходя из имеющегося бюджета. Поэтому Сергей Груздев остановился на пяти приоритетных задачах.

Три уровня доверия

Часто организации ошибочно полагают, что российское ИТ-решение по умолчанию является доверенным и безопасным. Поэтому стоит напомнить, что именно в отрасли ИБ понимается под доверием.

В бытовом плане мы называем доверием нашу уверенность в порядочности и ответственности другого человека – в том, что он не воспользуется полученной от нас информацией нам во вред. В ИТ-инфраструктуре (ИС) всё примерно так же: доверие – это уверенность в том, что каждый элемент (объект) этой инфраструктуры работает так, как мы ожидаем, этот элемент не подменили, мы можем доверять получаемой от него информации и обмениваться с ним важной для нас информацией, доступ в ИС получили только легальные пользователи.

Уровни доверия в ИБ

Источник: компания «Аладдин Р.Д.»

Доверие обеспечивается идентификацией и аутентификацией каждого элемента инфраструктуры: объектов (оборудования, ПО) и субъектов (пользователей). Поэтому правильная и надежная система идентификации и аутентификации – основа информационной безопасности.

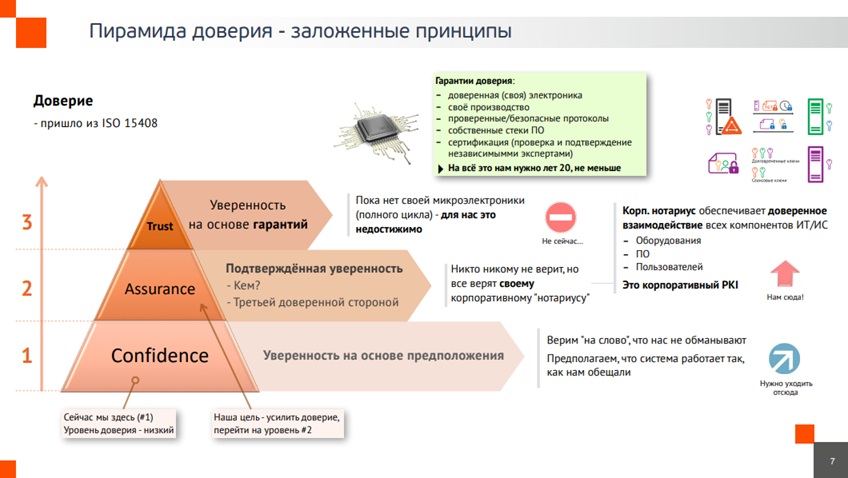

Само понятие доверия пришло в Россию из международного стандарта ISO 15408, и в локальной интерпретации оно объединяет целых три разных категории или уровня.

Первый уровень самый слабый – это уверенность на основе предположения (Confidence). По сути, это вера на слово, которую не надо ничем подтверждать: мы просто предполагаем, что ИС работает так, как нам обещали.

Второй уровень – уверенность, подтвержденная третьей доверенной стороной (Assurance). В быту эту функцию третьей стороны выполняет, например, нотариус, который подтверждает нашу личность и гарантирует подлинность какого-то документа. В случае информационной системы роль нотариуса играет корпоративный центр сертификации (Certificate Authority, CA), задача которого – идентифицировать и аутентифицировать каждый объект (компьютер, роутер, шлюз, маршрутизатор, сервер, программное обеспечение, пользователей и т. д.) и выдать ему цифровой сертификат, подтверждающий возможность доверенного взаимодействия этого объекта с другими. Для этого используется инфраструктура открытых ключей (Public Key Infrastructure, PKI).

Третий уровень – это уверенность на основе гарантий (Trust). Гарантия в данном случае – это подтверждение того, что всё оборудование произведено по разработанным нами схемам и чертежам и мы контролируем полную цепочку производства. Для России этот уровень пока недостижим.

Пять приоритетов в ИБ для соответствия Приказу №117

Деятельность ИБ-подразделений сегодня в основном направлена на борьбу с хакерами, эксплуатирующими уязвимости в ПО. Много внимания уделяется разработке безопасного софта (РПБО), мониторингу, противодействию взломам, утечкам и тому подобным вещам. Однако эксперты настаивают на том, что это – далеко не единственный приоритет, который должен быть учтен для корректного выполнения 117-го Приказа и достижения технологического суверенитета. Выделяются еще четыре приоритета.

Рейтинг актуальных проблем ИБ

Источник: компания «Аладдин Р.Д.»

Второй приоритет для соответствия требованиям 117-го Приказа ФСТЭК России – устранение точек отказа в ИТ-инфраструктуре и обеспечение безопасного доверенного взаимодействия всех ее компонентов. Как было указано выше, основной технологией для достижения этих целей служит корпоративный PKI, который базируется на использовании цифровых сертификатов, выданных корпоративным центром сертификации.

Инфраструктура открытых ключей объединяет оборудование, программное обеспечение, пользователей, процессы (специальные службы, сервисы), а также протоколы, политики и процедуры, необходимые для выпуска и обслуживания цифровых сертификатов, их проверки, управления жизненным циклом. Внедрение PKI обеспечивает не только доверенное взаимодействие всех элементов корпоративной ИТ-инфраструктуры (уровень Assurance), но и строгую аутентификацию пользователей при доступе в корпоративную ИС, ведение корпоративного электронного документооборота с использованием усиленной неквалифицированной электронной подписи, защиту данных.

Корпоративный центр сертификации, выполняющий функцию третьей доверенной стороны, является главным компонентом корпоративной PKI и ключевым элементом доверия в ИС. Важно понимать, что популярный ранее сервис Microsoft CA является критической потенциальной точкой отказа всей ИТ-инфраструктуры – нужно искать ему альтернативу, переходить на российский доверенный центр сертификации.

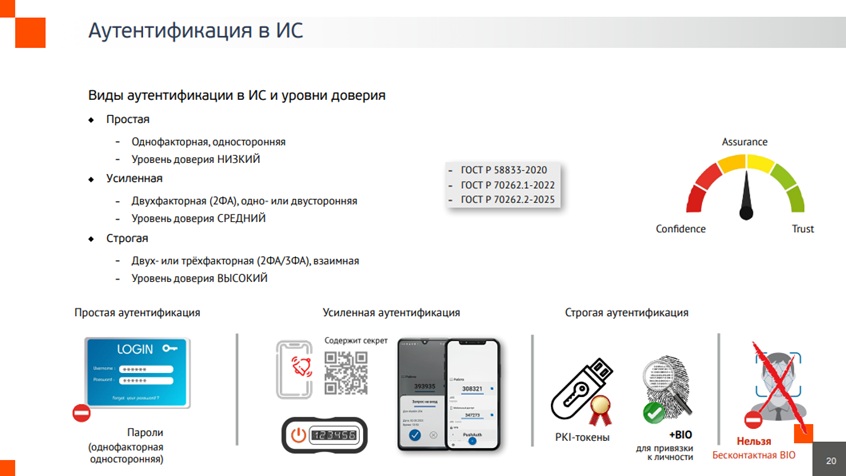

Третий приоритет – отказ от использования паролей, организация надежной системы идентификации и аутентификации. По статистике, некорректно реализованная подсистема идентификации и аутентификации является причиной до 80% инцидентов безопасности. Поэтому новые требования 117-го Приказа (опирающиеся на соответствующие ГОСТы) фактически вводят запрет на применение паролей для доступа в ИС. Как отмечает Сергей Груздев, организация, использующая пароли, ненадежно контролирует свой периметр, поскольку такую защиту легко обойти.

Факторами аутентификации называют формы идентификационной информации, предъявляемой пользователем. Таких форм существует три: фактор знания (общий с ИС секрет – PIN-код, графический или одноразовый пароль), фактор владения (устройство или предмет, содержащий аутентификационную информацию) и биометрический фактор. Всё остальное (SMS-код, Push, QR-код и прочее) – это дополнительные аутентификаторы при усиленной аутентификации.

Виды аутентификации

Источник: компания «Аладдин Р.Д.»

Важно помнить, что использование бесконтактной биометрии (распознавание по лицу или голосу) в качестве единственного фактора аутентификации в ИС и для прохода на объекты КИИ не допускается из-за возможностей современного генеративного искусственного интеллекта.

В зависимости от типа пользователя, прав доступа и среды функционирования необходимо применять усиленную (2FA) или строгую (3FA) аутентификацию. Усиленная характеризуется наличием описанных выше дополнительных аутентификаторов и обеспечивает средний уровень доверия. Строгая, дающая высокий уровень доверия, – предполагает использование криптографии, заключенной в аппаратных ключах (USB-токены, смарт-карты) и контактной биометрии (распознавание отпечатка пальца). Всё оборудование и ПО для ГИС и КИИ должно поддерживать строгую аутентификацию и механизмы однократного входа (SSO) – это, в том числе, важный посыл для разработчиков соответствующего софта и ПАК.

Четвертый приоритет для соответствия требованиям 117-го Приказа ФСТЭК России – обеспечение безопасного удаленного доступа к ИТ-инфраструктуре, в частности, со стороны компаний-подрядчиков. Согласно новым требованиям, удаленный доступ к ГИС должен осуществляться с защищенного устройства, являющегося частью доверенной среды, с защитой канала сертифицированными СКЗИ.

Удаленный доступ с внешних устройств (в том числе личных) из недоверенной среды допускается только при использовании специализированных средств обеспечения безопасной дистанционной работы, сертифицированных ФСТЭК России. При этом любой удаленный пользователь, имеющий учетную запись в ГИС, считается внутренним пользователем, и на него распространяются все требования по аутентификации и защите канала связи.

Помимо применения защищенных девайсов (например, ноутбуков), обеспечить безопасную работу пользователей из недоверенной среды можно с помощью терминального клиента Live USB. Это специальный токен, с которого производится доверенная загрузка на удаленное устройство замкнутой программной среды и обеспечивается полноценная безопасная работа в терминальном режиме.

Пятый приоритет – защита носителей информации. Особого уровня защиты требует служебная тайна и другая чувствительная информация, если устройство, на котором она хранится, находится вне защищенного периметра организации или невозможно исключить возможность физического доступа к нему посторонних лиц. В этом случае информация подлежит обязательному шифрованию с использованием сертифицированных ФСБ России средств криптографической защиты информации. Кроме того, оператор ИС должен запретить использование любых неучтенных съемных носителей, разрешив только те, которые выданы им самим, а эти устройства должны обеспечивать неизменяемость прошивки, иметь уникальный идентификатор и возможность аппаратной аутентификации перед началом работы.

По словам Сергея Груздева, следование этим рекомендациям и устранение основных проблем ИБ позволит организациям добиться планомерного выполнения 117-го приказа без существенной нагрузки на бюджет. Правило Парето в этом случае действует безупречно: затратив 20% усилий, можно получить 80% результата. И самое главное – помимо «бумажной» безопасности, организации получают реальную защиту от всех актуальных угроз.