Аутсорсинг в ИБ: как получить максимум пользы и минимизировать риски?

В 2024 году количество кибератак остается на уровне 2023 года, однако уровень сложности таких атак возрастает — ИТ-компания «Инфосистемы Джет» наблюдает это на проектах по расследованию инцидентов. Насколько безопасно передавать ИБ сторонней организации? Как развивать внутреннюю экспертизу? Как выбрать надежного партнера? Как грамотно разделить ответственность?

Достоинства и недостатки инсорсинга

и аутсорсинга в информационной безопасности

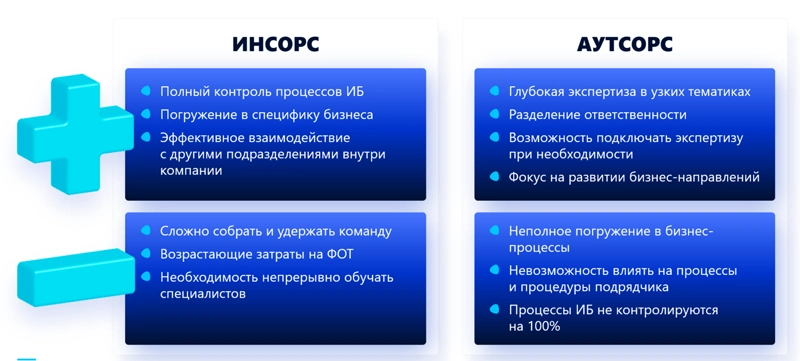

Принятие решения в пользу развития своей команды дает возможность полностью контролировать процессы ИБ в компании, а также добиваться более глубокого погружения ИБ-специалистов в бизнес-процессы и тесной интеграции ИБ с другими подразделениями. Вместе с тем возникает необходимость решать задачи найма и удержания специалистов, предлагать конкурентные условия труда, а также непрерывно обучать и развивать собственную экспертизу.

Валерия Суворова, заместитель руководителя технической дирекции

по продвижению бренда «Инфосистемы Джет».

Фото: «Инфосистемы Джет»

В случае передачи функций ИБ подрядчику появляется доступ к узкоспециализированной экспертизе, причем подключать специалистов можно только по мере необходимости — это позволяет избежать простоя дорогостоящих кадров, а также предоставляет возможность полностью снять с себя вопросы кадрового обеспечения, чтобы сконцентрироваться на развитии основных бизнес-направлений. При этом увеличиваются риски ненадлежащего исполнения задач, ведь внутренние процессы подрядчика не контролируются на 100 %.

В итоге чаще всего организации выбирают гибридный вариант с учетом бизнес-специфики, критичности угроз и риск-профиля.

Плюсы и минусы инсорсинга и аутсорсинга в информационной безопасности.

Источник: «Инфосистемы Джет»

Что передать на аутсорс?

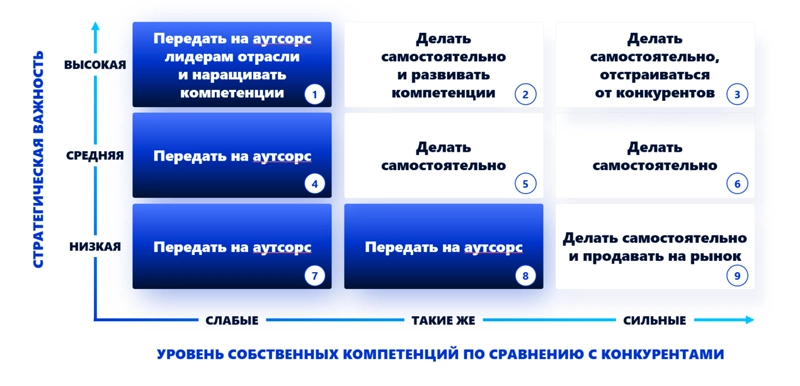

Есть разные подходы для определения функций, которые следует передавать на аутсорс: на основе издержек и приобретаемых выгод, зрелости процессов, наличия экспертизы. Один из инструментов — матрица модели Дмитрия Хлебникова, основанная на анализе стратегической важности функции и уровня собственных компетенций по сравнению с другими игроками рынка.

Матрица модели Д. Хлебникова.

Источник: «Инфосистемы Джет»

Если направление деятельности имеет низкую или среднюю стратегическую важность и слабые или средние компетенции (ячейки 4, 7, 8), то данную функцию следует передавать на аутсорс. В случае сильных компетенций и низкой значимости (9) предлагается вынести функцию в отдельное направление бизнеса и продавать компетенции на рынок.

В идеале в левой верхней ячейке (1) не должно оказаться ни одного направления: высокая стратегическая важность не может быть подкреплена слабыми компетенциями. Но если такие функции все же есть, то необходимо наращивать компетенции, временно передав эти функции на обеспечение лидерам отрасли.

Оставшиеся блоки (2, 3, 5, 6), соответствующие средней и высокой стратегической значимости в совокупности с сильными или достаточными компетенциями, целесообразно выполнять самостоятельно: отстраиваться от конкурентов, поддерживать и наращивать навыки.

С помощью этого подхода можно оценить в том числе и целесообразность передачи функции обеспечения ИБ сторонней организации.

Связь бизнеса и функции ИБ в организации

Рассмотрим гибридные варианты аутсорсинга операционных процессов информационной безопасности (SecOps) в зависимости от бизнес-специфики организации.

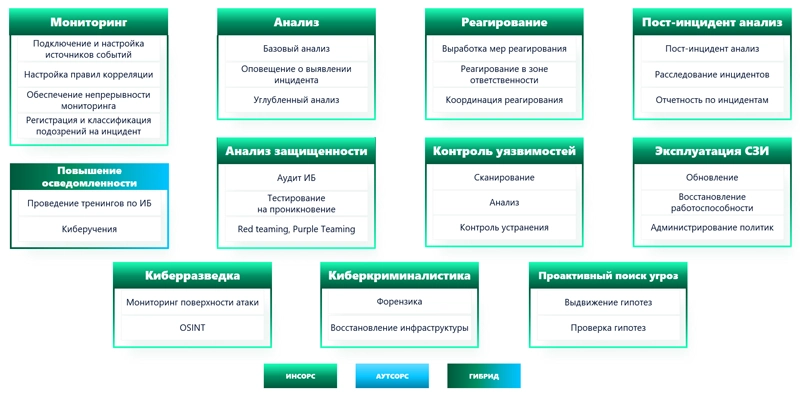

К основным SecOps-практикам относятся мониторинг и анализ инцидентов, реагирование и постинцидент-активность, процессы эксплуатации СЗИ, контроль уязвимостей, анализ защищенности, повышение осведомленности пользователей в вопросах ИБ, а также расследование компьютерных инцидентов и проактивный поиск угроз.

Чтобы определить, какие из этих процессов строить по аутсорс-модели, стоит ответить на вопрос: как в компании связаны бизнес и ИБ?

1.ИБ — существенная часть бизнеса

К таким компаниям относятся производители ИБ-решений, ИБ/ИТ-интеграторы, дочерние организации крупных холдингов, специализирующиеся на обеспечении ИБ, — те, кто зарабатывает за счет собственных ИБ-компетенций. Эти компании могут позволить себе реализовать большую часть SecOps-процессов внутри, без привлечения сторонней экспертизы. В частности, компания «Инфосистемы Джет» идет таким путем.

Модель реализации SecOps-процессов с акцентом на инсорс.

Источник: «Инфосистемы Джет»

Что касается вопросов повышения осведомленности и проведения киберучений, то предпочтителен гибридный вариант. Часть тренингов по вопросам повышения осведомленности можно проводить самостоятельно, но для наращивания узкоспециализированных компетенций ИБ-команды сторонняя экспертиза будет необходима.

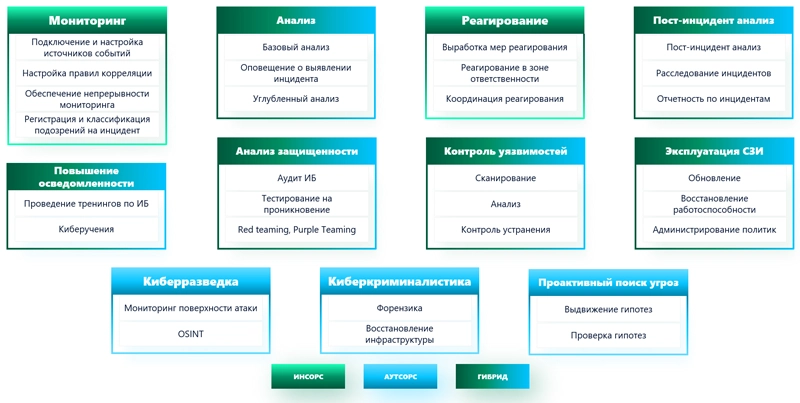

2.ИБ — преимущественная / стратегическая функция

Организациям, для которых ИБ является бизнес-преимуществом или важной стратегической функцией, обеспечивающей бизнес-процессы, рекомендуется рассмотреть гибридную модель аутсорсинга. К таким организациям можно отнести банки, крупные промышленные предприятия, некоторые государственные структуры.

Часть функций рекомендуется обеспечивать самостоятельно для наращивания компетенций, интеграции ИБ и бизнеса, а также поддержания независимости от подрядчиков. Тем не менее для реализации узких направлений, таких как расследование сложных инцидентов, привлечение киберкриминалистов, проведение киберучений для развития практических навыков, целесообразно привлекать партнеров, специализирующихся на оказании таких услуг.

Гибридная модель реализации SecOps-процессов.

Источник: «Инфосистемы Джет»

3. ИБ — вспомогательная функция

К третьей категории относятся организации, для которых ИБ является важной, но все же вспомогательной функцией бизнеса. В этом случае передача операционных процессов на аутсорс позволит сконцентрироваться на развитии основного направления деятельности.

Некоторые процессы, однако, будет сложно полностью передать на аутсорс, например, техническое реагирование на инциденты, поскольку требуется внесение изменений как на средствах защиты, так и в ИТ-инфраструктуре. Нужен дополнительный процесс «Управление эффективностью аутсорсинга», чтобы минимизировать риски, связанные с привлечением сторонней экспертизы.

Модель реализации SecOps-процессов с акцентом на аутсорс.

Источник: «Инфосистемы Джет»

О чем важно помнить при выборе ИБ-подрядчика

Существенным фактором при принятии решения о выборе поставщика является стоимость оказания услуг — главное, чтобы этот критерий не был основным и единственным. Вот что необходимо сделать в первую очередь.

- Оценить опыт подрядчика, репутацию на рынке, выполненные проекты. Самый достоверный вариант — пообщаться с коллегами, которые уже пользуются услугами этого подрядчика, узнать, насколько они довольны качеством сервиса.

- Убедиться, что у самого подрядчика налажены процессы ИБ. Подтвердить существование реально функционирующей системы менеджмента информационной безопасности предприятия (СМИБ) может сертификация на соответствие требованиям стандарта ISO/IEC 27001:2013.

- Проанализировать состав оказываемых подрядчиком услуг. Узнать, является ли интересующая вас услуга профильной для рассматриваемого партнера, оценить, насколько состав услуги соответствует вашим ожиданиям.

- Провести пилотный проект. Если позволяют сроки, то проведение пилотного проекта позволит увидеть экспертизу команды в действии и снизить вероятность неприятных сюрпризов после подписания контракта.

- Оценить условия оказания услуг, SLA. Поставщики услуг предлагают различные условия и гарантируют разные SLA. Важно ознакомиться со всеми ограничениями услуги при выборе партнера.

- Рассмотреть доступные каналы коммуникации. Выберите наиболее удобные каналы — электронная почта, телефон, личный кабинет, система работы с заявками — и убедитесь, что партнер готов их использовать.

При принятии решения о передаче какой-либо функции ИБ на аутсорс важно отталкиваться от основных направлений деятельности организации: чем дальше ИТ и ИБ от основного профиля деятельности компании, тем больше аргументов будет в пользу аутсорсинг-модели. Следует объективно оценивать собственные компетенции, а также стратегическую важность функций ИБ для организации. От принятого решения будет зависеть не только эффективность противостояния киберугрозам, но и конкурентоспособность компании в целом.

Автор: Валерия Суворова, заместитель руководителя технической дирекции по продвижению бренда «Инфосистемы Джет»