Эксперты «Лаборатории Касперского» – о ландшафте кибербезопасности в 2025-26 годах

В этот раз мероприятие прошло в стилистике интеллектуального клуба, что в значительной мере объясняется модераторством Максима Поташёва. Максим наиболее известен как участник телеигры «Что? Где? Когда?», однако в 2010-х годах он также являлся директором отдела аналитики «Лаборатории Касперского».

Максим Поташёв на мероприятии «Лаборатории Касперского»

Фото: Андрей Маркеев/ICT-Online.ru

Статусу ведущего соответствовал и антураж мероприятия: выступающие эксперты именовались киберзнатоками, а в качестве девиза была выбрана фраза «Memoria. Observatio. Praevisio», что в переводе с латыни означает «Помнить. Наблюдать. Предвидеть».

Актуальный ландшафт киберугроз

Анна Кулашова, вице-президент «Лаборатории Касперского» по развитию бизнеса в России и странах СНГ, в своем выступлении описала общую картину рынка киберпреступности.

По ее словам, количество кибератак продолжает расти от года к году. Системы компании ежегодно обрабатывают с использованием ИИ примерно 15 млн файлов и обнаруживают в них до 500 тысяч угроз. Например, в 2023 году этот показатель составлял около 342 тысяч.

Если рассматривать статистику киберугроз по сегментам, то количество атак через угрозы на устройстве (on-device threats) за прошедший год выросло на 6%, атак с помощью программ-вымогателей – на 11%, бэкдоров – на 61%. Наибольшей же популярностью у преступников пользовались атаки с применением ВПО для кражи денежных средств через онлайн-доступ к банковским счетам: рост их количества составил 128%.

В 2025 году «Лаборатория Касперского» выявила 20 хактивистских групп, атаковавших российские организации, и отследила 30 АРТ-кампаний (Advanced Persistent Threat – долгосрочные, целенаправленные кибератаки).

Вице-президент «Лаборатории Касперского» по развитию бизнеса в России и странах СНГ Анна Кулашова

Фото: Андрей Маркеев/ICT-Online.ru

Наибольшую опасность в настоящее время топ-менеджеры компаний видят в кибермошенничестве и фишинге (год назад эти риски стояли на втором месте по популярности). Согласно опросам, за последний год с фишингом, вишингом (мошенничеством по телефону) и смишингом (мошенничеством через SMS) сталкивалось более 60% участников рынка, а с хищением учетных данных – более 30%.

На втором месте в перечне опасностей – искусственный интеллект, который значительно ускорил «гонку вооружений» киберпреступников и ИБ-подразделений. Например, ИИ способен создавать вредоносный код и находить уязвимости. Одновременно с этим атакам могут подвергаться и развернутые в компаниях ИИ-модели – через специальные промпты и отравление данных (Data Poisoning). Опасность состоит в том, что ИИ-агенты могут самостоятельно взаимодействовать с другими системами и совершать несанкционированные действия.

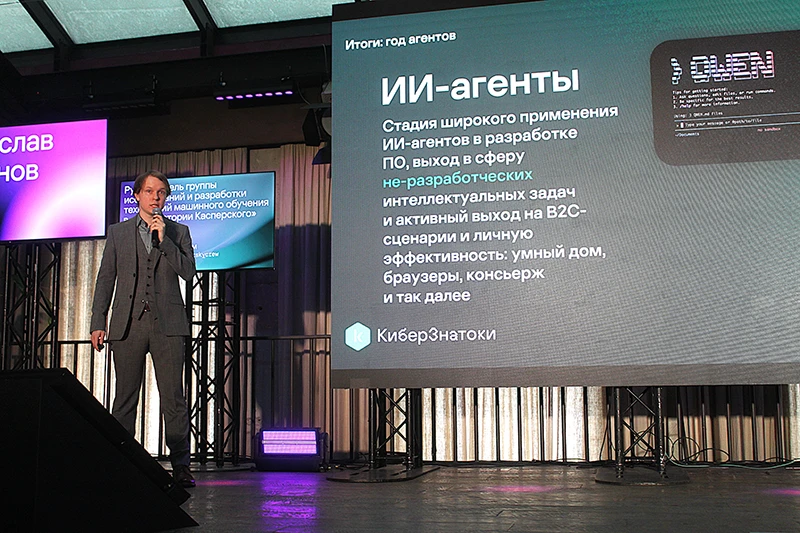

В связи с тем, что ИИ-агенты все больше интегрируются в бизнес-процессы, Владислав Тушканов, руководитель группы AI Technology Research, прогнозирует в будущем появление новых типов киберугроз, в частности, – рост числа атак, в которых большая языковая модель (LLM) является инструментом или целью. Как ответ на это – рынку требуется активное развитие ML/LLM-систем для кибербезопасности. Одновременно с этим необходимо обучать разработчиков и конечных пользователей взаимодействию с решениями на базе ИИ.

Руководитель группы AI Technology Research Владислав Тушканов

Фото: Андрей Маркеев/ICT-Online.ru

В «Лаборатории Касперского» так же уделяют большое внимание работе с особенностями и рисками использования ИИ. Компания является членом Альянса в сфере искусственного интеллекта, который объединяет ведущие технологические компании России с целью ответственного развития с опорой на технологии ИИ, и Глобального альянса по искусственному интеллекту для промышленности и производства, созданного в 2023 году специализированным подразделением ООН по промышленному развитию (UNIDO).

Сценарии промышленного и частного шпионажа

Дмитрий Галов, руководитель глобального центра исследований и анализа угроз Kaspersky GReAT (Global Research and Analysis Team) в России, остановился на проблеме шпионажа со стороны злоумышленников как за частными лицами, так и компаниями.

Руководитель Kaspersky GReATв России Дмитрий Галов

Фото: Андрей Маркеев/ICT-Online.ru

Спикер отметил, что, по сравнению с 2024 годом, в 2025 количество шпионских атак возросло на 49%. Причем шпионаж может осуществляться с разными целями: как для сбора критических персональных данных для последующего шантажа и требования выкупа, так и для банальной слежки за определенными категориями граждан, в число которых могут входить политики, активисты, руководители крупных компаний и даже журналисты – то есть люди, представляющие высокую политическую, репутационную, экономическую или другую ценность.

В данном случае возможны самые разнообразные сценарии развития событий. Например, Дмитрий Галов рассказал о волне атак на медицинские учреждения с использованием бэкдоров, которые позволяют атакующим управлять зараженным компьютером и получать конфиденциальную информацию, включая данные пациентов. В дальнейшем злоумышленники могут использовать извлеченные данные в качестве инструмента шантажа либо перепродавать их третьим лицам.

По данным Kaspersky GReAT, в 2025 году число кибератак с применением бэкдоров выросло на 61% по сравнению с 2024 годом. Так обновленный бэкдор CoolClient, нацеленный на государственные и частные организации, способен собирать информацию как о самой компьютерной системе, так и о действиях пользователей в ней.

Основные киберугрозы компаниям и частным лицам

Сергей Голованов, главный эксперт «Лаборатории Касперского», в своем выступлении сделал акцент на атаки через системы электронного документооборота (СЭД) для кражи денег. Чаще всего злоумышленники для этих целей используют троянские программы Pure, Venom или Buhtrap. Особой популярностью в 2025 году пользовался Pure: только за период с апреля по июнь было заблокировано почти пять тысяч попыток атак с его помощью.

После заражения устройства у злоумышленников, например, есть возможность подменять реквизиты в счетах на оплату, чтобы жертва сама перечислила им деньги. Чтобы защититься от подобных угроз, «Лаборатория Касперского» рекомендует организациям проводить тренинги для сотрудников, регулярно обновлять программное обеспечение на всех устройствах и использовать комплексные решения для обеспечения кибербезопасности.

Главный эксперт «Лаборатории Касперского» Сергей Голованов

Фото: Андрей Маркеев/ICT-Online.ru

Также Сергей Голованов затронул проблему телефонного мошенничества, с которым за последние годы сталкивался, так или иначе, каждый. По данным сервиса Kaspersky Who Calls, только в 2025 году 66% пользователей получали входящие вызовы с незнакомых номеров, а различные спам-звонки – около 95%.

Интересно, что прошлым летом после ввода заградительных мер количество таких звонков сильно уменьшилось, но в декабре опять начался подъем. В основе большинства вариантов телефонного мошенничества лежат методы социальной инженерии, когда у жертв выманивают SMS для доступа к тем или иным сервисам или предлагают перевести деньги на «безопасный» счет.

Мобильные вирусы для кражи денег

Фото: Андрей Маркеев/ICT-Online.ru

Но есть в арсенале киберпреступников и более изощренные схемы с использованием вредоносного ПО.

Специалисты «Лаборатории Касперского» описали алгоритм сценария «обратный NFC», в ходе которого злоумышленники могут украсть деньги с банковских счетов пользователей без физического доступа к карте к их картам с помощью утилиты NFCGate:

«Пользователю сначала звонят или пишут, убеждая установить некий APK-файл под видом легитимной программы, например, «для бесконтактных платежей», «защиты карт» или даже «работы с цифровым рублем». На самом деле это приложение, по сути, позволяет создать дубликат банковской карты злоумышленника на смартфоне жертвы. После установки оно просит сделать себя системой для бесконтактных платежей по умолчанию – этот шаг критически важен. В результате зловреду не требуется root-доступ: достаточно согласия пользователя. На следующем этапе жертву направляют к банкомату. Под предлогом «зачисления денег на безопасный счёт» или «перевода самому себе» человека просят приложить телефон к NFC-модулю банкомата. Он думает, что вносит средства на свой счет, но на самом деле в этот момент мошенник транслирует на устройство жертвы данные своей карты, то есть банкомат фактически работает с картой злоумышленника. ПИН-код жертве диктуют заранее, представляя его как новый или временный».

Еще один способ добраться до средств пользователей – применение мобильного банковского троянца Mamont, который присутствует на рынке уже несколько лет. Злоумышленники распространяют его через короткие сообщения, получая в результате доступ к SMS и push-уведомлениям на зараженном устройстве, что и позволяет им красть деньги.

Киберугрозы будущего

Футуристический взгляд в будущее представил Александр Гостев, главный технологический эксперт «Лаборатории Касперского». Он описал несколько «серых лебедей» – сценариев цифровых угроз, которые могут стать актуальными в будущем и серьезно поменять сферу кибербезопасности.

Первый лебедь – «Рассинхронизация времени, или Атака на NTP». Сегодня все современные цифровые операции зависят от точного и синхронизированного времени, которое обеспечивают серверы Network Time Protocol (NTP) и доверенные источники времени, например, атомные часы. Злоумышленникам совсем не обязательно ломать эти инструменты полностью – они могут просто «подмешать» в правильные данные небольшие искажения и вызвать таким образом рассинхронизацию многих жизненно важных для современного общества процессов.

Второй лебедь – «Амнезия, или Утрата цифровых данных и знаний». Имеется в виду возможная потеря больших объемов данных, накопленных человечеством с 1970-х по 2020-е годы вследствие устаревания как форматов, так и физических носителей, на которых они хранятся.

Третий лебедь – «Кто первый изобрел радио, или Кризис интеллектуальной собственности в связи с использованием ИИ». Искусственный интеллект в значительной степени может размыть понятие «патентного права». Люди до сих пор спорят, кто первый изобрел радио – Попов или Маркони, – и в то же время ИИ способен одновременно совершать дублирующие открытия в самых разных областях, что в итоге приведет к проблемам с правом на интеллектуальную собственность.

Четвертый лебедь – опять про ИИ. Сегодня люди возлагают большие надежды на искусственный интеллект, но уже звучат опасения, что тема эта сильно перегрета и надувается новый пузырь. Таким образом, проблема заключается в растущем разрыве между ожиданиями и реальными экономическими результатами от внедрений инструментов ИИ.

Пятый лебедь – «Внезапный коллапс криптографии из-за математического прорыва». Распространено мнение, что квантовые компьютеры могут совершить революцию, «похоронив» традиционную криптографию. Но Александр Гостев считает, что «серым лебедем» может стать не эта технология, а внезапное математическое открытие в области теории чисел, которое кардинально упростит решение таких задач, как факторизация или дискретные логарифмы, на обычных классических компьютерах. Если такой алгоритм вдруг появится, он может мгновенно подорвать математические основы широко используемых асимметричных криптографических систем, включая RSA и криптографию на основе эллиптических кривых. При таком сценарии инфраструктура открытых ключей (PKI), лежащая в основе TLS-соединений, цифровых подписей и шифрования, быстро потеряет доверие.

Есть и «космический» лебедь – «Системные сбои в работе космической инфраструктуры после экстремального солнечного явления». Как известно, магнитные бури не только вызывают красивые северные сияния, но и сказываются на самочувствии людей, а также на работе космических спутников и различной наземной инфраструктуры. Есть риск, что на Солнце произойдет непредвиденный инцидент, эффект от которого окажется в разы сильнее, чем обычно.

Интересные ссылки

- Бизнес-завтрак в Кибердоме: IoT-риски

- Уголовное право и информационная безопасность: как обеспечивать безопасность организации, не переживая за свою

- О кибербезопасности в космосе узнали ученики лицея имени А.П. Киселёва в Воронеже

- В 2025 году в RUTUBE зафиксировали более 1,4 млрд сетевых атак на видеохостинг

- InfoWatch Vision поможет проследить жизненный цикл документов